In questo articolo, VPN e protocolli sicuri, vediamo come realizzare reti private virtuali e quali sono i protocolli a livello Network, Transport che rendono sicuri i protocolli di lIvello superiore (Application)

Indice dei contenuti

- Introduzione

- Cos’è una VPN

- Classificazione delle VPN

- Classificazione in base all’utilizzo

- Classificazione in base al livello di sicurezza

- Tabella di classificazione finale

- Sicurezza dei protocolli: dal livello Network al livello Applicativo

- Visione d’insieme: sicurezza multilivello

Introduzione

Nel contesto attuale, caratterizzato da servizi cloud, smart working e interconnessione costante tra sedi aziendali, la sicurezza delle comunicazioni è diventata un elemento strutturale delle infrastrutture informatiche. Quando due dispositivi comunicano attraverso Internet, i dati attraversano reti pubbliche che non sono sotto il nostro controllo diretto. Questo comporta rischi legati a intercettazione, manipolazione dei dati e furto di informazioni sensibili.

In questo scenario si colloca il concetto di VPN, ovvero Virtual Private Network.

Una VPN consente di creare un collegamento sicuro tra dispositivi fisicamente lontani, sfruttando un’infrastruttura pubblica come Internet, ma garantendo caratteristiche di riservatezza e integrità paragonabili a quelle di una rete privata.

Il ruolo centrale è svolto dalla crittografia, che permette di trasformare i dati in forma illeggibile per chiunque non possieda le chiavi di decifratura. In questo modo:

- le informazioni rimangono riservate

- eventuali alterazioni vengono rilevate

- l’identità dei soggetti coinvolti può essere verificata

Le VPN rispondono a esigenze concrete:

- collegare sedi aziendali distribuite sul territorio

- consentire a dipendenti in smart working di accedere ai server interni

- proteggere la navigazione quando si utilizza una rete Wi-Fi pubblica

- ridurre il rischio di intercettazione su reti non affidabili

Dal punto di vista della privacy, una VPN può anche nascondere l’indirizzo IP reale dell’utente verso l’esterno, rendendo più difficile associare l’attività online a una specifica posizione geografica.

Cos’è una VPN

Il termine Virtual Private Network esprime già le sue caratteristiche fondamentali:

- Virtuale: non esiste un collegamento fisico dedicato tra le parti, ma un collegamento logico creato tramite software.

- Privata: le comunicazioni sono isolate e protette da meccanismi crittografici.

- Network: consente l’integrazione tra più dispositivi come se appartenessero alla stessa rete locale.

Una VPN utilizza l’infrastruttura pubblica di Internet per realizzare un “tunnel” sicuro tra due punti. All’interno di questo tunnel i dati viaggiano cifrati. Anche se intercettati, risultano inutilizzabili senza le chiavi corrette.

Vantaggi principali

Dal punto di vista aziendale, il primo vantaggio è economico. In passato, collegare due sedi richiedeva linee dedicate con costi elevati. Le VPN permettono di sfruttare la rete pubblica, riducendo drasticamente le spese infrastrutturali.

Un secondo vantaggio riguarda la flessibilità. Un dipendente può accedere ai servizi aziendali da qualsiasi luogo, purché disponga di una connessione Internet e delle credenziali necessarie. Questo ha reso possibile la diffusione strutturata dello smart working.

La scalabilità rappresenta un ulteriore punto di forza: è possibile aggiungere nuovi utenti o nuove sedi senza dover riprogettare completamente l’architettura.

Dal punto di vista della sicurezza, la cifratura protegge le comunicazioni da intercettazioni. In particolare, quando si utilizza una rete Wi-Fi pubblica — ad esempio in una stazione o in un aeroporto — una VPN impedisce che eventuali soggetti malevoli possano leggere i dati trasmessi.

Per quanto riguarda la privacy nella navigazione, una VPN può mascherare l’indirizzo IP reale dell’utente, sostituendolo con quello del server VPN. Questo rende meno immediata l’identificazione della provenienza del traffico.

Svantaggi e limiti

Nonostante i vantaggi, le VPN presentano anche alcuni limiti.

La cifratura introduce un overhead computazionale: i dati devono essere cifrati e decifrati, con un possibile impatto sulla velocità di connessione. In alcuni casi la latenza può aumentare.

Dal punto di vista gestionale, l’implementazione di una VPN aziendale richiede competenze tecniche e una configurazione accurata. Errori di configurazione possono compromettere la sicurezza complessiva del sistema.

Esistono inoltre costi legati a hardware dedicato, licenze software o servizi di provider esterni.

Infine, per quanto riguarda la privacy, è importante ricordare che l’affidabilità dipende dal gestore del servizio VPN. Se si utilizza un provider esterno, il traffico viene comunque instradato attraverso i suoi server. La fiducia nel fornitore diventa quindi un elemento fondamentale.

Classificazione delle VPN

Dopo aver compreso cosa sia una VPN e quali esigenze soddisfi, è utile introdurre una classificazione sistematica. Le VPN possono essere distinte secondo due criteri principali:

- In base all’utilizzo operativo

- In base al livello e alla modalità di sicurezza implementata

Questa distinzione permette di collegare il concetto teorico alle reali architetture di rete utilizzate in ambito aziendale.

Classificazione in base all’utilizzo

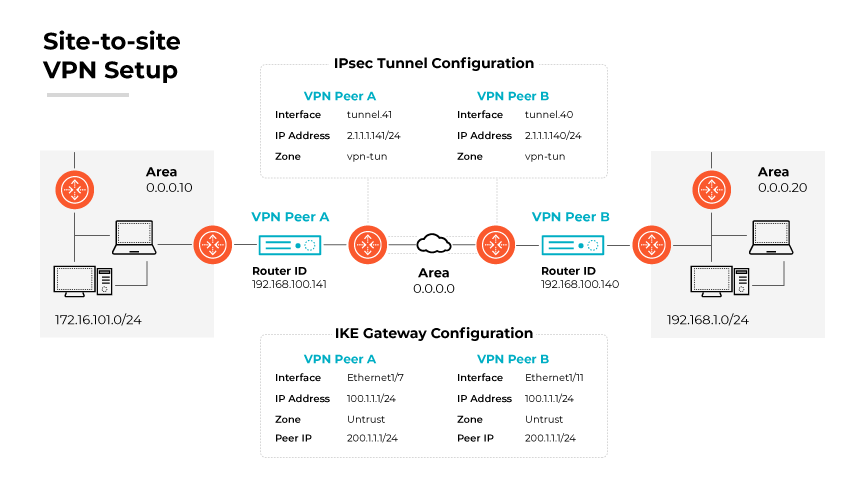

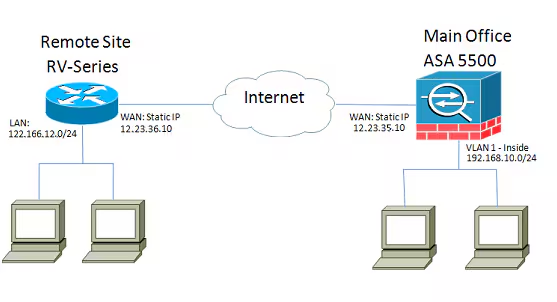

VPN Site-to-Site

La VPN Site-to-Site collega due o più reti locali geograficamente distanti come se facessero parte della stessa infrastruttura privata.

È il modello tipico utilizzato per:

- collegare la sede centrale con filiali

- integrare reti aziendali distribuite

- consentire la condivisione di server interni tra sedi diverse

In questa configurazione non sono i singoli utenti a stabilire la connessione, ma i dispositivi di rete (router o firewall) posti ai confini delle LAN.

Dal punto di vista logico, l’intera rete di una sede diventa raggiungibile dall’altra attraverso un tunnel crittografato. L’utente finale spesso non percepisce nemmeno l’esistenza della VPN: l’accesso alle risorse avviene in modo trasparente.

Il livello di sicurezza è elevato tuttavia la configurazione va fatta su tutti i dispositivi di rete di tutte le sedi.

Per stabilire il tunnel sicuro vengono usati diversi protocolli tra i quali il più noto è IPsec

Quando si parla di VPN Site-to-Site, è fondamentale collegare il concetto alla distinzione tra Intranet ed Extranet, due modelli logici di rete che descrivono il perimetro di accesso alle risorse aziendali.

Una Intranet è una rete privata interna a un’organizzazione.

Utilizza tecnologie Internet (TCP/IP, web server, database, applicazioni client-server), ma è accessibile esclusivamente a utenti autorizzati.

Quando un’azienda possiede più sedi distribuite sul territorio, la VPN Site-to-Site permette di estendere l’Intranet oltre i confini fisici di una singola LAN.

Dal punto di vista logico:

- la sede centrale e le filiali condividono server, database e applicazioni

- le risorse interne risultano accessibili come se fossero nella stessa rete locale

- la comunicazione avviene tramite tunnel crittografati su Internet

In questo scenario, la VPN diventa lo strumento tecnico che rende possibile un’Intranet geografica distribuita.

Esempio didattico:

Una scuola con più plessi potrebbe utilizzare una VPN Site-to-Site per permettere a tutte le sedi di accedere allo stesso registro elettronico ospitato nel data center centrale.

Il concetto di Extranet estende ulteriormente il perimetro di accesso.

Un’Extranet è una porzione controllata della rete aziendale resa accessibile a soggetti esterni, come:

- fornitori

- partner commerciali

- consulenti

- aziende collegate

In questo caso la VPN Site-to-Site non collega soltanto sedi interne, ma reti appartenenti a organizzazioni diverse.

Dal punto di vista logico:

- viene creato un collegamento sicuro tra due domini amministrativi distinti

- l’accesso è limitato a specifiche risorse

- vengono applicate regole di filtraggio e segmentazione

Esempio pratico:

Un’azienda manifatturiera potrebbe concedere al proprio fornitore l’accesso a un sistema di gestione ordini tramite una VPN dedicata. Il fornitore non entra nell’intera rete aziendale, ma solo in una porzione isolata e controllata.

Differenza concettuale tra Intranet ed Extranet

La distinzione non è tecnologica, ma logica e organizzativa:

- Intranet → rete privata ad uso esclusivo interno

- Extranet → estensione controllata verso soggetti esterni

La VPN Site-to-Site è la tecnologia che può supportare entrambi i modelli.

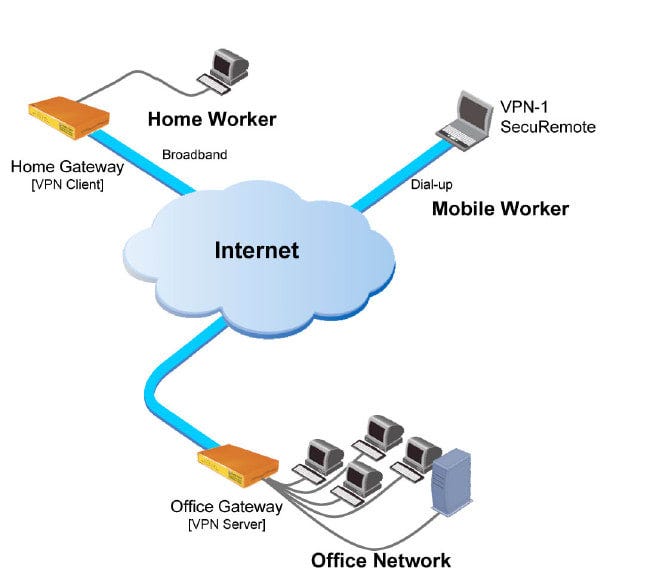

VPN Remote Access

La VPN Remote Access è progettata per consentire a un singolo utente di collegarsi alla rete aziendale da remoto.

È il modello tipico dello smart working. Il dipendente utilizza un client VPN installato sul proprio dispositivo per stabilire un tunnel sicuro verso il gateway aziendale.

In questo caso:

- l’autenticazione è individuale

- il traffico del singolo utente viene cifrato

- l’utente ottiene un indirizzo IP interno alla rete aziendale

La sicurezza dipende sia dalla robustezza del protocollo utilizzato sia dalla gestione delle credenziali e dei dispositivi.

La VPN Remote Access, oltre ad essere uno strumento fondamentale per lo smart working, rappresenta anche un’architettura tecnica ben definita, composta da più elementi cooperanti.

Per comprenderne il funzionamento in modo rigoroso, è necessario analizzare il ruolo del server VPN, delle politiche di sicurezza e dei meccanismi di assegnazione delle risorse di rete.

Il server VPN (spesso integrato in un firewall o in un router di frontiera) è il punto di terminazione del tunnel sicuro.

Dal punto di vista funzionale, il server VPN:

- negozia i parametri crittografici

- crea il tunnel cifrato

- autentica l’utente

- assegna un indirizzo IP interno

- applica le regole di autorizzazione

Quando un utente avvia il client VPN, viene avviato un processo di negoziazione crittografica. Se l’autenticazione ha esito positivo, il server crea un tunnel virtuale tra il dispositivo remoto e la rete aziendale.

Tutto il traffico destinato alla rete interna viene incapsulato e cifrato prima della trasmissione su Internet.

La policy ISAKMP e la negoziazione di sicurezza

Nel caso di VPN basate su IPsec, un ruolo centrale è svolto dalla policy ISAKMP.

Internet Security Association and Key Management Protocol è il protocollo responsabile della negoziazione delle chiavi e dei parametri di sicurezza.

La policy ISAKMP definisce:

- algoritmo di cifratura (AES, 3DES, ecc.)

- algoritmo di hash (SHA-256, SHA-512, ecc.)

- metodo di autenticazione (pre-shared key, certificato digitale)

- gruppo Diffie-Hellman per lo scambio delle chiavi

Durante la fase 1 della negoziazione, client e server stabiliscono un canale sicuro attraverso il quale potranno poi negoziare i parametri del tunnel vero e proprio (fase 2).

Questo processo garantisce che le chiavi di sessione siano generate dinamicamente e non siano mai trasmesse in chiaro.

Il Server AAA e le regole di accesso

Una volta stabilito il canale sicuro, entra in gioco il sistema AAA (Authentication, Authorization, Accounting).

Il server VPN può delegare l’autenticazione a un server AAA esterno, come ad esempio un server RADIUS.

Le funzioni sono tre:

- Authentication → verifica dell’identità dell’utente

- Authorization → definizione delle risorse accessibili

- Accounting → registrazione delle attività svolte

In pratica, il server AAA decide:

- quali utenti possono connettersi

- a quali subnet possono accedere

- per quanto tempo possono rimanere connessi

Questo meccanismo è essenziale in ambienti aziendali strutturati, dove le politiche di sicurezza devono essere centralizzate.

Il pool di indirizzi IP

Dopo l’autenticazione, il server VPN assegna al client un indirizzo IP interno, prelevato da un pool di indirizzi configurato.

Questo pool:

- appartiene alla rete privata aziendale

- è distinto dagli indirizzi utilizzati nella LAN fisica

- consente al dispositivo remoto di essere visto come un nodo interno

Esempio:

Se la rete aziendale utilizza 192.168.1.0/24, il server potrebbe riservare 192.168.1.200–192.168.1.220 per i client VPN.

In questo modo, il dispositivo remoto può comunicare con server e stampanti interne come se fosse fisicamente presente in sede.

Il profilo del Client VPN

Sul dispositivo dell’utente è installato un client VPN, configurato tramite un profilo che contiene:

- indirizzo del server VPN

- metodo di autenticazione

- certificati digitali (se previsti)

- algoritmi di cifratura

- parametri di tunneling

Il profilo può essere distribuito manualmente oppure tramite sistemi di gestione centralizzata (ad esempio in ambito aziendale tramite strumenti di Mobile Device Management).

Un profilo correttamente configurato garantisce:

- uniformità delle impostazioni di sicurezza

- riduzione degli errori di configurazione

- conformità alle policy aziendali

Visione d’insieme del processo

Il funzionamento completo di una VPN Remote Access può essere sintetizzato in questa sequenza logica:

- Il client contatta il server VPN.

- Avviene la negoziazione crittografica (ISAKMP/IKE).

- L’utente viene autenticato tramite server AAA.

- Il server assegna un indirizzo IP dal pool configurato.

- Il tunnel cifrato viene stabilito.

- Le regole di autorizzazione determinano le risorse accessibili.

Solo a questo punto l’utente può operare all’interno della rete aziendale.

VPN Personal

La VPN Personal è orientata alla protezione della navigazione individuale.

In questo caso l’obiettivo principale non è l’accesso a una rete aziendale, ma:

- proteggere il traffico su reti Wi-Fi pubbliche

- aumentare la riservatezza online

- mascherare l’indirizzo IP

Il dispositivo dell’utente crea un tunnel verso un server del provider VPN, e tutto il traffico Internet viene instradato attraverso tale server.

È importante chiarire che questa tipologia offre protezione crittografica del traffico, ma non garantisce anonimato assoluto. Il livello di fiducia nel provider è determinante.

Classificazione in base al livello di sicurezza

Un secondo criterio di classificazione riguarda il modo in cui viene garantita la sicurezza del collegamento.

Secure VPN

Le Secure VPN si basano su meccanismi crittografici per creare un tunnel virtuale protetto su Internet.

Caratteristiche principali:

- cifratura dei dati

- autenticazione delle parti

- verifica dell’integrità

- protezione contro intercettazioni

Il concetto centrale è il tunneling crittografico: i dati originali vengono incapsulati in un nuovo pacchetto e cifrati prima della trasmissione.

Questa è la tipologia più comune nelle reti aziendali moderne.

Trusted VPN

Le Trusted VPN non si basano principalmente sulla cifratura, ma su un’infrastruttura gestita da un operatore di telecomunicazioni che garantisce isolamento e qualità del servizio (QoS).

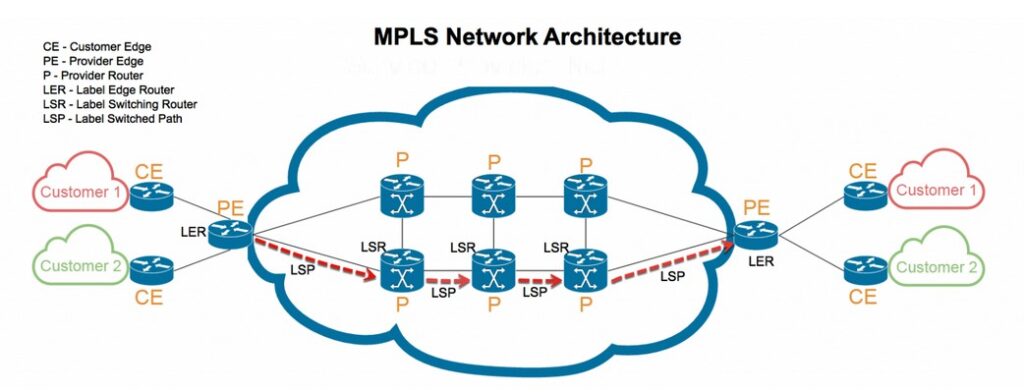

Multiprotocol Label Switching (MPLS) è una delle tecnologie più utilizzate in questo ambito.

In una rete MPLS:

- il traffico viene instradato tramite etichette (label)

- il provider garantisce separazione logica tra clienti

- è possibile assicurare priorità e qualità del servizio

L’obiettivo principale non è tanto la cifratura end-to-end, quanto:

- affidabilità

- prestazioni garantite

- controllo del traffico

Queste soluzioni sono tipiche di grandi organizzazioni con contratti diretti con operatori di rete.

Tabella di classificazione finale

| Criterio | Tipologia | Finalità principale | Livello di cifratura | Utilizzo tipico |

|---|---|---|---|---|

| Utilizzo | Site-to-Site | Collegare reti aziendali | Elevato | Sedi distaccate |

| Utilizzo | Remote Access | Accesso individuale remoto | Elevato | Smart working |

| Utilizzo | Personal | Protezione navigazione | Elevato | Privacy online |

| Sicurezza | Secure VPN | Protezione tramite tunnel cifrato | Basata su crittografia | Internet pubblica |

| Sicurezza | Trusted VPN | Isolamento e QoS tramite provider | Non necessariamente end-to-end | Reti MPLS aziendali |

Con questa classificazione è possibile comprendere come il termine “VPN” non identifichi un’unica tecnologia, ma una famiglia di soluzioni differenti per architettura, finalità e livello di protezione.

Nel prossimo capitolo possiamo analizzare i principali protocolli utilizzati per realizzare una VPN, come IPsec, SSL/TLS e altri meccanismi di tunneling.

Sicurezza dei protocolli: dal livello Network al livello Applicativo

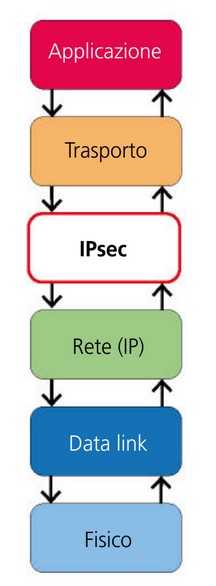

Quando si affronta il tema della sicurezza nelle reti informatiche, è fondamentale comprendere che la protezione dei dati può essere implementata a diversi livelli del modello ISO/OSI.

Dal livello Network (livello 3) fino al livello Applicativo (livello 7) esistono protocolli che introducono meccanismi di crittografia, autenticazione e integrità dei dati. La scelta del livello in cui applicare la sicurezza determina il tipo di protezione ottenuta e l’ambito di applicazione.

L’idea chiave è la seguente:

se un protocollo di livello inferiore protegge il traffico, allora anche i protocolli di livello superiore che viaggiano su di esso beneficiano automaticamente di quella protezione.

Sicurezza a livello Network

Al livello Network opera il protocollo IPsec, progettato per proteggere il traffico IP.

IPsec lavora direttamente sui pacchetti IP e può garantire:

- riservatezza (cifratura del contenuto)

- integrità (verifica che il pacchetto non sia stato modificato)

- autenticazione dell’origine

- protezione contro attacchi di replay

Poiché agisce a livello 3, IPsec protegge automaticamente tutti i protocolli superiori (TCP, UDP, HTTP, FTP, ecc.) senza che questi debbano essere modificati.

È il protocollo tipicamente utilizzato nelle VPN Site-to-Site e in molte VPN Remote Access.

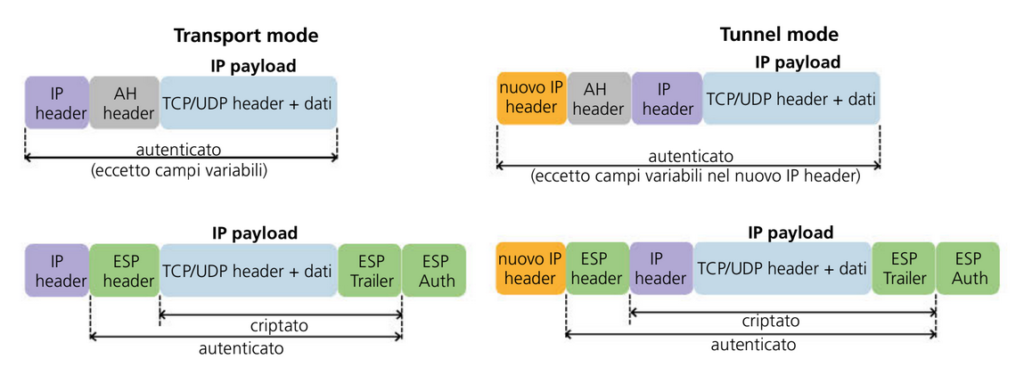

Modalità operative: Transport Mode e Tunnel Mode

Transport Mode

Nella Transport Mode, IPsec protegge solo il payload del pacchetto IP, lasciando invariata l’intestazione originale.

Esempio tipico: comunicazione sicura diretta tra due server.

Tunnel Mode

Nella Tunnel Mode, l’intero pacchetto IP originale (header + payload) viene incapsulato all’interno di un nuovo pacchetto IP.

Questa modalità è la più utilizzata nelle VPN Site-to-Site e Remote Access, perché consente di nascondere la struttura della rete interna.

Esempio: collegamento sicuro tra due sedi aziendali tramite Internet.

Protocolli principali di IPsec: AH ed ESP

IPsec si basa su due protocolli fondamentali:

AH – Authentication Header

Authentication Header (AH) fornisce autenticazione e integrità del pacchetto ma non fornisce cifratura.

Il contenuto del pacchetto resta leggibile, ma qualsiasi modifica viene rilevata.

Oggi è poco utilizzato, perché non garantisce riservatezza.

ESP – Encapsulating Security Payload

Encapsulating Security Payload (ESP) è il protocollo più importante di IPsec. Fornisce: cifratura dei dati, integrità e autenticazione opzionale

Può essere utilizzato sia in Transport Mode sia in Tunnel Mode.

Nella pratica, la maggior parte delle implementazioni moderne utilizza ESP, perché garantisce sia riservatezza sia protezione contro alterazioni.

Sicurezza e scambio delle chiavi in IPsec

Security Association (SA)

Un concetto centrale in IPsec è la Security Association (SA).

Una SA è un accordo logico unidirezionale tra due entità che definisce algoritmo di cifratura, algoritmo di hash, chiavi crittografiche, durata della sessione, modalità operativa.

Ogni comunicazione protetta da IPsec utilizza almeno una SA.

Poiché la comunicazione è bidirezionale, normalmente vengono create due SA (una per ogni direzione).

Le SA sono memorizzate nel Security Association Database (SAD). Esse possono essere configurate o manualmente o negoziate automaticamente con il protocollo IKE (Internet Key Exchange) per la negoziazione e lo scambio delle chiavi che a sua volta utilizza il framework ISAKMP (Internet Security Association and Key Management Protocol) che è un protocollo di gestione dei parametri di sicurezza

Visione complessiva del funzionamento

Il processo completo può essere sintetizzato così:

- I due peer avviano IKE.

- Viene stabilita una SA iniziale (fase 1).

- Si negoziano le SA per ESP/AH (fase 2).

- Il traffico IP viene cifrato e incapsulato secondo la modalità scelta (Transport o Tunnel).

Solo dopo questi passaggi il traffico dati viene effettivamente trasmesso in modo protetto.

Sicurezza a livello Trasporto

Al livello Trasporto troviamo Transport Layer Security, noto come TLS (evoluzione del precedente SSL).

TLS protegge le comunicazioni tra due applicazioni attraverso:

- negoziazione crittografica (handshake)

- scambio sicuro di chiavi

- cifratura del flusso dati

- autenticazione tramite certificati digitali

Un esempio concreto è HTTPS: il protocollo HTTP viene incapsulato all’interno di TLS.

In questo caso la protezione è applicata alla singola comunicazione applicativa, non all’intero traffico IP come avviene con IPsec.

Transport Layer Security (TLS) è il protocollo crittografico che oggi garantisce la sicurezza della maggior parte delle comunicazioni su Internet.

Quando si visita un sito web in HTTPS, quando si invia una mail tramite un server moderno o quando un’app comunica con un’API REST, molto spesso è TLS a proteggere lo scambio di dati.

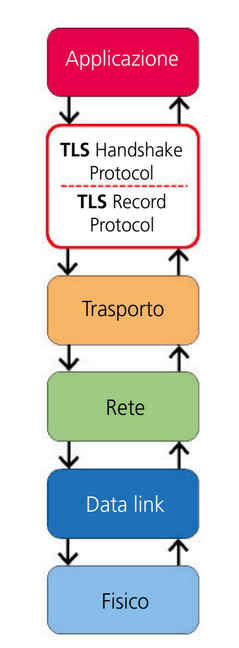

Dove si colloca TLS

Dal punto di vista del modello ISO/OSI, TLS opera tra il livello Trasporto (TCP) e il livello Applicativo.

Non sostituisce TCP, ma si inserisce sopra di esso, creando un canale sicuro tra due applicazioni.

Questo significa che TLS non protegge l’intero traffico IP come IPsec, ma protegge una specifica comunicazione applicativa.

A cosa serve TLS

TLS nasce con tre obiettivi fondamentali:

- Riservatezza – impedire a terzi di leggere i dati intercettati

- Integrità – garantire che i dati non siano stati modificati

- Autenticazione – permettere al client di verificare l’identità del server (e opzionalmente viceversa)

Quando un browser mostra il lucchetto accanto all’indirizzo di un sito, sta indicando che è stata stabilita una sessione TLS valida.

Architettura di TLS

TLS è composto da due componenti principali:

- TLS Handshake Protocol

- TLS Record Protocol

Questi due livelli cooperano per creare e mantenere una comunicazione sicura.

TLS Handshake Protocol

Il TLS Handshake Protocol è la fase iniziale della comunicazione.

È il momento in cui client e server si presentano, si riconoscono e concordano come proteggere i dati.

È una fase cruciale, perché da essa dipende l’intera sicurezza della sessione.

Cosa accade durante l’handshake

Immaginiamo un utente che visita un sito web sicuro.

- Il client (browser) invia un messaggio iniziale contenente:

- la versione TLS supportata

- una lista di algoritmi crittografici compatibili

- un numero casuale (client random)

- Il server risponde scegliendo:

- la versione TLS

- la suite crittografica

- un proprio numero casuale (server random)

- il proprio certificato digitale

A questo punto il client verifica il certificato:

- controlla la firma della Certification Authority

- verifica che il dominio coincida

- controlla la validità temporale

Se il certificato è valido, si procede con la generazione della chiave di sessione.

TLS Record Protocol

Terminata la fase di handshake, entra in funzione il TLS Record Protocol, che si occupa della protezione concreta dei dati.

Se l’handshake è il momento della negoziazione, il Record Protocol è il meccanismo operativo quotidiano della comunicazione sicura.

Come funziona il TLS Record Protocol

Quando un’applicazione (ad esempio HTTP) invia dati:

- I dati vengono suddivisi in blocchi.

- Ogni blocco viene eventualmente compresso (nelle versioni precedenti di TLS).

- Viene calcolato un valore di integrità (MAC o algoritmo autenticato).

- Il blocco viene cifrato con la chiave simmetrica di sessione.

- Viene aggiunta un’intestazione TLS.

- Il messaggio viene inviato tramite TCP.

Al destinatario avviene il processo inverso:

- decifratura

- verifica dell’integrità

- ricostruzione dei dati originali

Se anche un solo bit fosse alterato durante il transito, la verifica di integrità fallirebbe e la connessione verrebbe interrotta.

Caratteristiche fondamentali di TLS

TLS utilizza:

- algoritmi simmetrici (AES, ChaCha20) per la cifratura dei dati

- algoritmi di hash per l’integrità

- certificati digitali X.509 per l’autenticazione

- chiavi temporanee per garantire Forward Secrecy

Una proprietà particolarmente importante nelle versioni moderne (TLS 1.2 e 1.3) è la Perfect Forward Secrecy:

anche se in futuro venisse compromessa la chiave privata del server, le comunicazioni passate resterebbero indecifrabili.

Visione concettuale

TLS non protegge l’intera rete, ma crea un canale sicuro punto-punto tra applicazioni.

È quindi ideale per:

- HTTPS

- API REST

- posta elettronica sicura

- comunicazioni cloud

A differenza di IPsec, che opera a livello infrastrutturale, TLS è strettamente legato alle applicazioni.

Considerazione finale

TLS rappresenta oggi lo standard di fatto per la sicurezza delle comunicazioni su Internet.

La sua architettura a due livelli – Handshake per la negoziazione e Record Protocol per la protezione dei dati – consente di combinare:

- autenticazione forte

- efficienza crittografica

- interoperabilità globale

Sicurezza a livello Applicativo

Al livello applicativo la protezione viene integrata direttamente nel protocollo o nell’applicazione stessa.

PGP

Pretty Good Privacy (PGP) è un sistema di crittografia utilizzato per proteggere messaggi di posta elettronica.

A differenza di IPsec o TLS, PGP non protegge il canale di comunicazione, ma il contenuto del messaggio.

Il testo viene cifrato prima dell’invio e può essere decifrato solo dal destinatario che possiede la chiave privata corrispondente.

La protezione è quindi indipendente dal mezzo di trasmissione.

OpenVPN

OpenVPN è una soluzione VPN che opera prevalentemente a livello di trasporto, utilizzando TLS per creare tunnel sicuri.

Pur essendo spesso associata al livello Network per la funzione di tunneling, la sua sicurezza si basa su meccanismi crittografici di livello superiore (TLS).

È ampiamente utilizzata in ambito aziendale e nei servizi VPN commerciali.

Kerberos

Kerberos è un protocollo di autenticazione che opera a livello applicativo.

Il suo obiettivo principale non è la cifratura del traffico, ma l’autenticazione sicura in ambienti distribuiti.

Si basa su un sistema di ticket rilasciati da un server centrale di autenticazione.

È molto utilizzato in reti aziendali strutturate, ad esempio in ambienti Windows con Active Directory.

Visione d’insieme: sicurezza multilivello

Possiamo quindi distinguere tre grandi approcci:

- Livello Network (IPsec) → protegge l’intero traffico IP

- Livello Trasporto (TLS) → protegge una specifica comunicazione tra applicazioni

- Livello Applicativo (PGP, Kerberos) → protegge direttamente i dati o l’identità

In molti scenari reali, questi livelli convivono.

Esempio:

Un dipendente potrebbe connettersi alla rete aziendale tramite una VPN IPsec, accedere a un sito interno tramite HTTPS (TLS) e firmare digitalmente documenti con un sistema di crittografia applicativa.

La sicurezza moderna non è mai affidata a un singolo meccanismo, ma a una stratificazione di protezioni distribuite lungo tutta la pila protocollare.

Lascia un commento