In questo articolo, Sicurezza delle reti (sicurezza perimetrale): Firewall, ACL e proxy server), vediamo quali tecniche e strategie si utilizzano per rendere sicura una rete LAN e come proteggere quindi il confine tra rete privata e rete pubblica. Nello specifico studieremo i Firewall e le regole che si implementano per consentire o negare il traffico di rete: le ACL

Indice dei contenuti

Introduzione

La sicurezza perimetrale rappresenta l’insieme delle tecnologie, delle politiche e delle procedure adottate per proteggere una rete LAN dalle minacce provenienti dall’esterno e dall’interno.

Il perimetro di rete costituisce il punto di separazione tra la rete fidata (interna) e le reti non fidate (Internet, reti pubbliche, partner).

Le minacce possono essere:

- fisiche, come accessi non autorizzati ai dispositivi di rete

- logiche, come attacchi informatici, malware, intrusioni o intercettazioni

La difesa perimetrale si basa su più livelli di protezione (defense in depth) e include:

- firewall

- antimalware

- IDS e IPS

- segmentazione della rete

- protezione e-mail

- protezione delle applicazioni web

- meccanismi di autenticazione, autorizzazione e accounting (AAA)

L’obiettivo non è solo bloccare gli attacchi, ma rilevare, contenere e tracciare gli eventi di sicurezza.

I firewall

Il firewall (muro tagliafuoco) è il principale strumento di sicurezza perimetrale.

Si tratta di un sistema hardware o software che controlla e filtra il traffico di rete in base a regole di sicurezza predefinite.

Un firewall può operare a diversi livelli dello stack TCP/IP:

- livello Data-Link controllando gli indirizzi MAC

- livello Network e livello Trasporto controllando indirizzi IP e porte TCP e UDP

- livello Applicazione utilizzando black-list per impedire l’accesso a siti indesiderati

Tipologie di firewall in base all’implementazione

Un firewall può essere realizzato come:

- apparato dedicato (hardware appliance) che filtra il traffico di rete

- router con funzionalità firewall controllando i pacchetti in transito attraverso le loro interfacce

- computer con software firewall realizzati con almeno due NIC (una per la rete interna ed una esterna)

- soluzione gestita da personale specializzato ed implementata come applicazione su dispositivi degli utenti (non proteggono l’intera rete)

In molti contesti aziendali moderni, il firewall integra anche funzioni avanzate di sicurezza.

Firewall Packet Filtering – Stateless

I firewall stateless sono firewall di prima generazione che operano principalmente ai livelli:

- Network (IP) controllando IP sorgente e destinatario permettendo, ad esempio, l’accesso ad un nodo specifico

- Trasporto (TCP/UDP) controllando le porte presenti nell’header del segmento TCP e UDP. Servono, ad esempio a bloccare richieste di connessione

Caratteristiche

- elevata velocità

- semplicità di configurazione

- bassa capacità di analisi contestuale

Limiti

- non riconosce lo stato della connessione

- vulnerabile a tecniche di spoofing

- protezione limitata contro attacchi complessi

Firewall Stateful Packet Inspection (Circuit-Level Gateway)

I firewall stateful introducono il concetto di stato della connessione.

Funzionamento

Il firewall mantiene una tabella delle connessioni attive, verificando che ogni pacchetto:

- appartenga a una sessione legittima

- rispetti la sequenza corretta della comunicazione

Vantaggi

- maggiore sicurezza rispetto ai firewall stateless

- protezione contro pacchetti anomali

- migliore controllo delle sessioni TCP

Limiti

- maggiore consumo di risorse

- non analizza il contenuto applicativo

Firewall NGFW (Next Generation Firewall)

I Next Generation Firewall (NGFW) rappresentano l’evoluzione dei firewall tradizionali, integrando funzionalità avanzate di sicurezza.

Funzionalità principali

- Intrusion Prevention System (IPS) – rilevazione e blocco di attacchi prima che raggiungano i dispositivi interni

- Application Control – identificano e bloccano il traffico di applicazioni potenzialmente pericolose

- Identity Management – gestiscono l’identità degli utenti associando il traffico di rete a indirizzi IP o MAC specifici

- Web Application Firewall (WAF) – proteggone le applicazioni WEB da attacchi di SQL Injection

- Deep Packet Inspection mettono in correlazione eventi e contesto per avere risposte tempestive agli attacchi

- Monitoring intelligente del traffico

- aggiornamenti continui delle firme di sicurezza

Il NGFW non si limita a controllare porte e indirizzi IP, ma comprende il contenuto e il contesto del traffico.

Apparati UTM (Unified Threat Management)

Gli apparati UTM integrano più servizi di sicurezza in un’unica piattaforma.

Servizi tipici:

- antivirus

- antispam

- prevenzione perdita dati (DLP)

- IPS

- web filtering

- VPN

- logging centralizzato

👉 Vantaggio principale: semplificazione della gestione della sicurezza perimetrale.

ACL (Access Control List)

Le ACL sono elenchi di regole, note come voci di controllo dell’accesso (ACE = Access Control Entry), che consentono (permit) o negano(deny) il traffico di rete in base a criteri specifici. Quando il traffico di rete passa attraverso un’interfaccia configurata con un ACL, il router confronta le informazioni all’interno del pacchetto con ciascun ACE, in ordine sequenziale, per determinare se il pacchetto corrisponde a uno degli ACE. Questo processo è chiamato filtraggio dei pacchetti.

Diverse attività eseguite dai router richiedono l’uso di ACL per identificare il traffico. La tabella elenca alcune di queste attività con esempi:

| Limitazione del traffico di rete per aumentare le prestazioni della rete | Una politica aziendale vieta il traffico video sulla rete per ridurre il carico di rete. È possibile applicare una policy utilizzando le ACL per bloccare il traffico video |

| Fornire il controllo del flusso del traffico | Una politica aziendale richiede che il traffico del protocollo di routing sia limitato solo a determinati collegamenti. È possibile implementare una policy utilizzando le ACL per limitare la consegna degli aggiornamenti di routing solo a quelli che provengono da una fonte nota |

| Fornire un livello base di sicurezza per l’accesso alla rete | La politica aziendale prevede che l’accesso alla rete delle Risorse Umane sia limitato ai soli utenti autorizzati. È possibile applicare una policy utilizzando le ACL per limitare l’accesso a reti specifiche |

| Filtraggio il traffico in base al tipo di traffico | La politica aziendale richiede che il traffico di posta elettronica sia consentito in una rete, ma che l’accesso Telnet sia negato. È possibile implementare una policy utilizzando le ACL per filtrare il traffico in base al tipo |

| Identificare host per consentire o negare l’accesso ai servizi di rete | La politica aziendale richiede che l’accesso ad alcuni tipi di file (ad esempio, FTP o HTTP) sia limitato a gruppi di utenti. È possibile implementare una policy utilizzando le ACL per filtrare l’accesso degli utenti ai servizi |

| Fornire priorità a determinate classi di traffico di rete | Il traffico aziendale prevede che il traffico vocale venga inoltrato il più velocemente possibile per evitare qualsiasi interruzione. È possibile implementare una policy utilizzando ACL e servizi QoS per identificare il traffico vocale ed elaborarlo immediatamente. |

Classificazione e tipologie di ACL

- ACL standard, numerate (da 1 a 99 e da 1300 a 1999) o con nome

- ACL estese, numerate (da 100 a 199 e da 2000 a 2699) o con nome

ACL Standard – caratteristiche

Filtrano il traffico solo in base all’indirizzo IP sorgente.

Limiti principali:

- controllo poco granulare

- applicazione consigliata vicino alla destinazione, per evitare di bloccare traffico legittimo.

Utilizzate, ad esempio, per impedire l’accesso da parte di un host o di un gruppo di host in base al loro indirizzo IP

Di seguito i parametri principali di una ACL standard:

| Parametro | Descrizione |

|---|---|

| Source IP | Indirizzo sorgente |

| Wildcard | Maschera di controllo |

| Permit/Deny | Azione |

ACL Estese – caratteristiche

Filtrano il traffico in base a:

- IP sorgente e destinazione

- protocollo

- porte

Utilizzate, ad esempio, per impedire l’accesso da una porta specifica (es: 80 –> non è possibile l’utilizzo dell’HTTP).

👉 Offrono un controllo molto più preciso.

Le ACL estese vanno posizionate il più vicino possibile alla sorgente del traffico.

Di seguito i parametri principali di una ACL estesa:

| Parametro | Descrizione |

|---|---|

| permit / deny | Azione da eseguire |

| protocol | IP, TCP, UDP, ICMP |

| source | IP sorgente |

| wildcard mask | Specifica quali bit controllare |

| destination | IP di destinazione |

| operator | eq, gt, lt, range |

| port | Porta TCP/UDP |

Panoramica sulla Wildcard mask

Un ACE IPv4 utilizza una maschera con caratteri jolly a 32 bit per determinare quali bit dell’indirizzo esaminare per una corrispondenza.

Una maschera con caratteri jolly è simile a una maschera di sottorete tuttavia, differisce nel modo in cui corrispondono agli 1 e agli 0 binari. A differenza di una maschera di sottorete, in cui il binario 1 è uguale a una corrispondenza e il binario 0 non è una corrispondenza, in una maschera con caratteri jolly è vero il contrario.

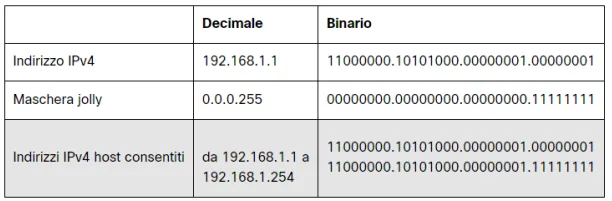

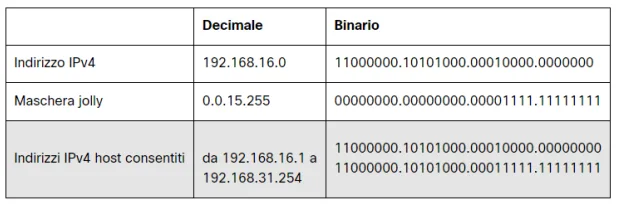

Le maschere con caratteri jolly utilizzano le seguenti regole per abbinare gli 1 e gli 0 binari:

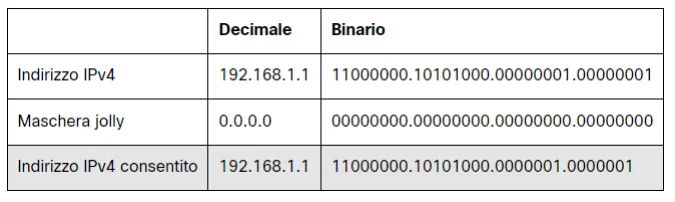

Bit 0 della maschera jolly : corrisponde al valore del bit corrispondente nell’indirizzo

Bit 1 della maschera jolly : ignora il valore del bit corrispondente nell’indirizzo

Esempio: Carattere jolly per abbinare un host

Esempio: Maschera jolly per abbinare una sottorete IPv4

Esempio: Maschera jolly per abbinare una sottorete IPv4

Cisco IOS fornisce due parole chiave per identificare gli usi più comuni del

mascheramento dei caratteri jolly. Le parole chiave riducono le sequenze di tasti ACL ma, cosa ancora più importante, le parole chiave semplificano la lettura dell’ACE.

Le due parole chiave sono:

- host – Questa parola chiave sostituisce la maschera 0.0.0.0. Questa maschera indica che tutti i bit dell’indirizzo IPv4 devono corrispondere per filtrare un solo indirizzo host.

- any – Questa parola chiave sostituisce la maschera 255.255.255.255. Questa maschera dice di ignorare l’intero indirizzo IPv4 o di accettare qualsiasi indirizzo.

Funzionamento delle ACL (logica)

- le regole vengono analizzate in ordine sequenziale

- alla prima corrispondenza viene applicata l’azione

- se nessuna regola corrisponde, si applica il deny implicito

Le ACL possono essere configurate per essere applicate al traffico in entrata e al traffico in uscita, come mostrato nella figura.

Quando una ACL viene applicata a un’interfaccia, segue una procedura operativa specifica. Ad esempio, ecco i passaggi operativi utilizzati quando il traffico è entrato in un’interfaccia del router con un ACL IPv4 standard in entrata configurato:

- Il router estrae l’indirizzo IPv4 di origine dall’intestazione del pacchetto.

- Il router inizia dalla parte superiore dell’ACL e confronta l’indirizzo IPv4 di origine con ciascuna ACE in ordine sequenziale.

- Quando viene stabilita una corrispondenza, il router esegue l’istruzione, consentendo o negando il pacchetto, e gli ACE rimanenti nell’ACL, se presenti, non vengono analizzati.

- Se l’indirizzo IPv4 di origine non corrisponde ad alcun ACE nell’ACL, il pacchetto viene scartato perché esiste un ACE di rifiuto implicito applicato automaticamente a tutte le ACL.

- L’ultima istruzione ACE di un ACL è sempre un rifiuto implicito che blocca tutto il traffico. Per impostazione predefinita, questa istruzione è automaticamente implicita alla fine di un ACL anche se è nascosta e non visualizzata nella configurazione.

Nota: una ACL deve avere almeno un’istruzione di permesso altrimenti tutto il traffico verrà negato a causa dell’istruzione ACE di negazione implicita.

Applicazione ACL a un’interfaccia di router

Le ACL possono essere applicate:

- in ingresso (inbound)

- in uscita (outbound)

Nel contesto delle ACL sui router Cisco, i termini inbound e outbound indicano la direzione del traffico rispetto all’interfaccia su cui l’ACL è applicata. La distinzione è fondamentale per progettare correttamente una policy di sicurezza.

Inbound (in)

Una ACL inbound filtra i pacchetti nel momento in cui entrano nell’interfaccia del router.

Caratteristiche principali

- Il controllo avviene prima che il router effettui il routing.

- I pacchetti non autorizzati vengono scartati immediatamente.

- Consente un uso più efficiente delle risorse del router.

- È la modalità più utilizzata nelle policy di sicurezza.

Sintassi Cisco

Copied!ip access-group 100 in

Esempio pratico

Bloccare il traffico proveniente dalla rete 192.168.50.0/24 verso il router:

Copied!access-list 100 deny ip 192.168.50.0 0.0.0.255 any access-list 100 permit ip any any interface GigabitEthernet0/0 ip access-group 100 in

📌 Effetto: i pacchetti vengono bloccati appena arrivano sull’interfaccia G0/0.

Outbound (out)

Una ACL outbound filtra i pacchetti nel momento in cui stanno per uscire dall’interfaccia del router.

Caratteristiche principali

- Il router instrada prima il pacchetto, poi applica il filtro.

- Può essere utile per controllare cosa esce verso una rete specifica.

- Meno efficiente rispetto all’inbound, perché il routing è già avvenuto.

Sintassi Cisco

Copied!ip access-group 100 out

Esempio pratico

Consentire solo traffico HTTP verso Internet:

Copied!access-list 100 permit tcp any any eq 80 access-list 100 deny ip any any interface GigabitEthernet0/1 ip access-group 100 out

📌 Effetto: solo il traffico HTTP viene autorizzato in uscita.

Differenza operativa (confronto diretto)

| Caratteristica | Inbound | Outbound |

|---|---|---|

| Punto di controllo | All’ingresso dell’interfaccia | All’uscita dell’interfaccia |

| Routing | Non ancora effettuato | Già effettuato |

| Efficienza | Maggiore | Minore |

| Uso tipico | Bloccare traffico indesiderato alla sorgente | Controllare traffico verso una destinazione |

Quando usare inbound o outbound

È preferibile usare inbound quando:

- si vuole bloccare traffico non autorizzato il prima possibile;

- si applicano ACL estese vicino alla sorgente;

- si punta all’efficienza.

È utile usare outbound quando:

- si vogliono filtrare flussi verso una rete specifica;

- la topologia rende poco pratico il filtraggio inbound;

- si controlla l’accesso a risorse esterne.

Nota didattica importante

Una ACL non è bidirezionale:

se si applica un filtro inbound, il traffico di risposta non è automaticamente consentito.

Per questo motivo:

- occorre prevedere regole esplicite;

- oppure utilizzare firewall stateful.

Sintassi Cisco per le ACL

Sintassi di base di una ACL standard numerata:

access-list <numero> <permit|deny> <indirizzo_sorgente> [wildcard_mask]Esempio

Bloccare tutti i pacchetti provenienti dalla rete 192.168.1.0/24:

Copied!access-list 10 deny 192.168.1.0 0.0.0.255 access-list 10 permit any

Applicazione sull’interfaccia inbound:

Copied!interface GigabitEthernet0/0 ip access-group 10 in

Spiegazione:

-

192.168.1.0 0.0.0.255→ corrisponde alla rete 192.168.1.0/24 -

any→ tutto il traffico rimanente viene permesso - L’ACL è applicata appena il traffico entra in

G0/0

Sintassi di base di una ACL standard con nome:

ip access-list standard <nome_ACL>

permit <indirizzo_sorgente> [wildcard_mask]

deny <indirizzo_sorgente> [wildcard_mask]Esempio

Bloccare tutti i pacchetti dalla rete 192.168.1.0/24 e permettere tutto il resto:

Copied!ip access-list standard STANDARD_LAN deny 192.168.1.0 0.0.0.255 permit any

Applicazione inbound su interfaccia:

Copied!interface GigabitEthernet0/0 ip access-group STANDARD_LAN in

Sintassi di base di una ACL estesa numerata

access-list <numero> <permit|deny> <protocollo> <sorgente> [wildcard_mask] <destinazione> [wildcard_mask] [eq <porta>]<protocollo>: tcp, udp, icmp, ip

<sorgente> / <destinazione>: indirizzi IP o reti

[eq <porta>]: opzione per specificare la porta

Esempio

Consentire traffico HTTP da rete 192.168.10.0/24 verso 10.0.0.0/24 e bloccare tutto il resto:

Copied!access-list 110 permit tcp 192.168.10.0 0.0.0.255 10.0.0.0 0.0.0.255 eq 80 access-list 110 deny ip any any

Applicazione inbound sull’interfaccia:

Copied!interface GigabitEthernet0/1 ip access-group 110 in

Spiegazione:

- Solo il traffico TCP dalla rete 192.168.10.0/24 verso 10.0.0.0/24 sulla porta 80 è permesso

- Tutto il resto viene negato (

deny ip any any) - Questa è una configurazione tipica per proteggere un server web interno

Sintassi di base di una ACL estesa con nome

ip access-list extended <nome_ACL>

permit <protocollo> <sorgente> [wildcard_mask] <destinazione> [wildcard_mask] [operatori_porta]

deny <protocollo> <sorgente> [wildcard_mask] <destinazione> [wildcard_mask] [operatori_porta]

<protocollo>: ip, tcp, udp, icmp ecc.

<sorgente> / <destinazione>: IP o rete

[operatori_porta]: eq, gt, lt, range per le porte TCP/UDP

Esempio

Consentire traffico HTTP da 192.168.10.0/24 verso 10.0.0.0/24 e bloccare tutto il resto:

Copied!ip access-list extended EXT_WEB permit tcp 192.168.10.0 0.0.0.255 10.0.0.0 0.0.0.255 eq 80 deny ip any any

Applicazione inbound su interfaccia:

Copied!interface GigabitEthernet0/1 ip access-group EXT_WEB in

Proxy Server

Un proxy server è un intermediario tra i client e i server, che riceve le richieste dai client e le inoltra al server di destinazione. Agisce come punto di controllo centrale per il traffico in uscita e in entrata, migliorando sia la sicurezza sia le prestazioni della rete.

Compiti principali del proxy

- Filtraggio del traffico: il proxy può analizzare le richieste in base a criteri di sicurezza, bloccare contenuti dannosi o limitare l’accesso a determinati siti o applicazioni.

- Controllo degli accessi: consente di definire politiche di sicurezza per gruppi di utenti o singoli dispositivi, verificando credenziali e privilegi prima di consentire l’accesso alle risorse.

- Miglioramento della sicurezza: nasconde gli indirizzi IP reali dei client, riduce l’esposizione diretta dei server e può integrare funzionalità di logging e monitoraggio per rilevare attività sospette.

- Ottimizzazione delle prestazioni: grazie alla caching, il proxy memorizza temporaneamente i contenuti più richiesti, riducendo la latenza e il carico sui server di backend.

Esistono diverse tipologie di proxy, come forward proxy, che gestisce il traffico dei client verso internet, e reverse proxy, che si concentra sul traffico destinato ai server interni.

Bastion Host

Il bastion host è un sistema fortemente rinforzato, progettato per essere esposto verso l’esterno della rete (ad esempio su internet o in una DMZ). Si tratta di un punto di accesso critico, soggetto a possibili attacchi, per cui deve essere massimamente protetto.

Funzionalità principali

- Filtraggio del traffico: analizza e blocca automaticamente pacchetti sospetti, agendo come prima linea di difesa contro attacchi esterni.

- Blocco automatico in caso di attacco: alcuni bastion host integrano sistemi di prevenzione intrusioni (IPS) che sospendono connessioni anomale o bloccano IP malevoli.

- Limitazione dei servizi: vengono esposti solo i servizi essenziali per la rete, riducendo la superficie di attacco.

- Aggiornamenti e hardening continui: applicazioni, sistemi operativi e configurazioni sono costantemente aggiornati per prevenire vulnerabilità note.

Il bastion host è spesso utilizzato come gateway di accesso remoto sicuro, ad esempio per connessioni SSH o VPN, garantendo che solo utenti autorizzati possano interagire con la rete interna.

Proxy pubblici e sicurezza

I proxy pubblici sono server disponibili online che consentono ai client di accedere a risorse internet tramite un indirizzo IP diverso dal proprio.

Vantaggi

- Nascondere l’IP reale: utile per proteggere l’identità del client.

- Aggirare restrizioni geografiche o firewall: alcuni proxy permettono di accedere a contenuti bloccati localmente.

Rischi principali

- Intercettazione del traffico: il proxy può registrare o manipolare i dati trasmessi.

- Assenza di garanzie sulla privacy: i proxy pubblici non sempre proteggono le informazioni sensibili.

- Possibile diffusione di malware: alcuni proxy possono includere contenuti malevoli o pubblicità ingannevoli.

Per questo motivo, è consigliabile utilizzare proxy pubblici solo per attività non sensibili o affidarsi a proxy controllati internamente.

Reverse Proxy

Il reverse proxy si posiziona davanti ai server interni della rete, ricevendo tutte le richieste dai client e distribuendole ai server di backend. È uno strumento essenziale per la sicurezza e la gestione del traffico in ambienti aziendali.

Funzioni principali

- Protezione dei server backend: nasconde gli IP reali dei server interni, prevenendo attacchi diretti e riducendo la superficie di attacco.

- Bilanciamento del carico: distribuisce le richieste tra più server, migliorando le prestazioni e la disponibilità dei servizi.

- Terminazione TLS/SSL: gestisce la cifratura e decifratura delle comunicazioni HTTPS, riducendo il carico sui server interni.

- Protezione delle applicazioni web: integra funzionalità tipiche dei Web Application Firewall (WAF), filtrando richieste dannose come SQL injection, XSS o attacchi DDoS.

Il reverse proxy è fondamentale in scenari di high-availability e cloud computing, garantendo sia sicurezza che scalabilità per le applicazioni interne ed esterne.

Conclusione

La sicurezza perimetrale rappresenta il primo livello di difesa di una rete.

L’integrazione di firewall, ACL, proxy, DMZ e policy di sicurezza consente di ridurre drasticamente la superficie di attacco e di proteggere efficacemente infrastrutture e dati.

Per uno studente di un istituto tecnico informatico, la comprensione di questi concetti costituisce una competenza fondamentale, indispensabile sia per l’esame di Stato sia per l’ingresso nel mondo professionale.

Lascia un commento