In questo articolo, Sicurezza delle reti (sicurezza perimetrale): DMZ, NAT, PAT e Port Forwarding), definiamo il concetto di DMZ, le diverse tipologie e come si implementano. Inoltre cosa sono i concetti di NAT, PAT e Port Forwarding e a cosa servono queste tecniche

Indice dei contenuti

Sicurezza a livello network: sicurezza perimetrale, DMZ, NAT, PAT e Port Forwarding

La sicurezza perimetrale rappresenta uno dei pilastri fondamentali per proteggere una rete aziendale da minacce esterne e garantire la continuità operativa. Quando si parla di sicurezza perimetrale, ci si riferisce a tutte le strategie, i dispositivi e le tecniche impiegate per controllare e monitorare il traffico in entrata e in uscita, prevenendo accessi non autorizzati, attacchi informatici e la diffusione di malware. Tra gli strumenti più utilizzati vi sono firewall, sistemi di rilevamento e prevenzione delle intrusioni, segmentazione della rete e, in particolare, la configurazione di DMZ, NAT, PAT e port forwarding, che svolgono un ruolo cruciale nell’architettura di sicurezza di una rete moderna.

La DMZ: zona demilitarizzata della rete

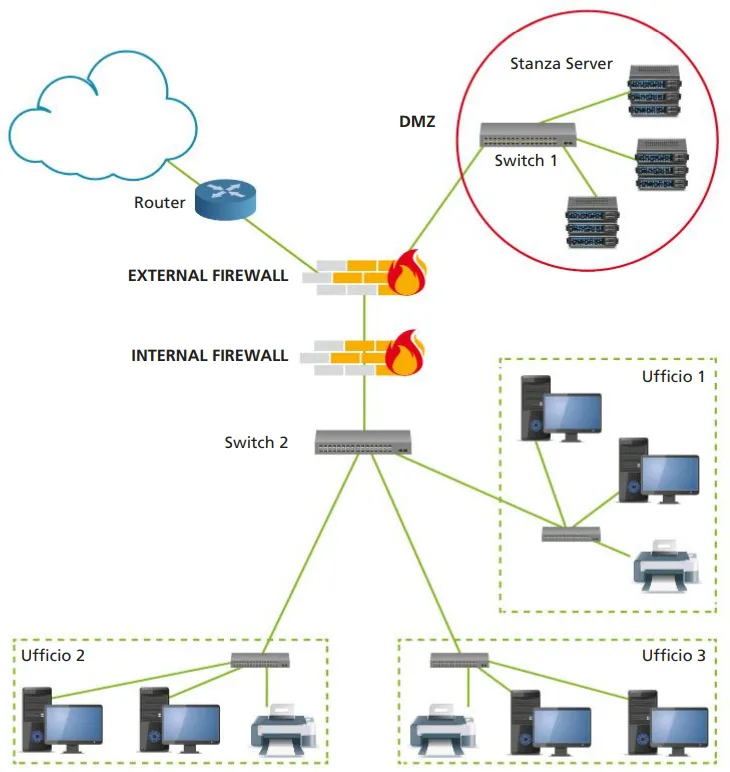

La DMZ (Demilitarized Zone) è un segmento di rete isolato tra la rete interna aziendale e internet, progettato per ospitare server accessibili pubblicamente, mantenendo separati i sistemi interni più critici. La DMZ funge da cuscinetto: eventuali attacchi diretti a questi server non comprometteranno immediatamente la rete interna.

Dal punto di vista operativo, i dispositivi posti nella DMZ sono protetti da firewall configurati per consentire solo il traffico strettamente necessario, mentre tutto il traffico interno verso internet o viceversa passa attraverso regole di filtraggio precise. L’architettura DMZ non solo aumenta la sicurezza, ma consente anche di monitorare e registrare più facilmente il traffico sospetto, facilitando il rilevamento di attività anomale.

Nelle aziende più strutturate, si trovano DMZ multiple, ad esempio una per servizi pubblici e una per applicazioni partner, ciascuna isolata tramite segmentazione e regole di accesso differenziate. Questo approccio riduce drasticamente il rischio di compromissione dei dati sensibili.

Tipologie di DMZ

Esistono diverse tipologie di DMZ a seconda della struttura di rete e delle esigenze di sicurezza:

- DMZ a singolo firewall (o a vicolo cieco): un’unica macchina firewall separa la rete interna da internet, e i server DMZ sono accessibili tramite regole dedicate. È semplice da implementare ma meno sicura perché un attacco alla DMZ può compromettere il firewall.

- DMZ a doppio firewall (o a zona cuscinetto): la rete interna è protetta da due firewall distinti. Il primo firewall filtra il traffico verso la DMZ, il secondo protegge la rete interna. Questa architettura è più sicura e comune nelle aziende medio-grandi.

- DMZ interna/esterna: alcune reti prevedono DMZ interne, destinate a servizi accessibili solo da utenti interni o partner, e DMZ esterne per servizi pubblici. Questa suddivisione aumenta il controllo sugli accessi.

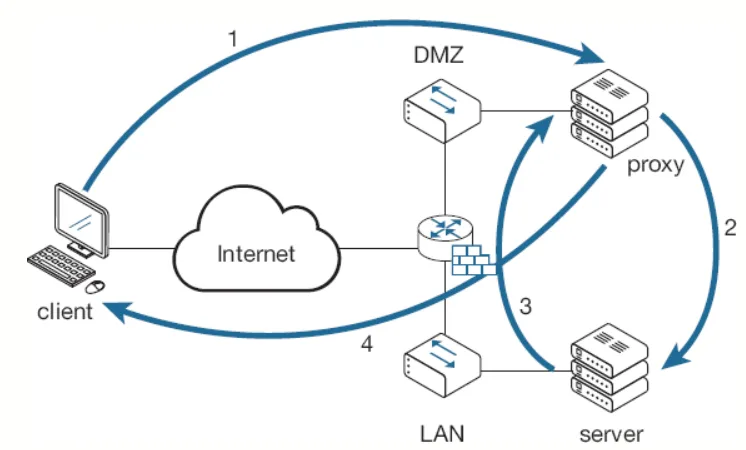

Uso di un proxy nella rete DMZ

Un modo per innalzare il livello di sicurezza della rete LAN di un’organizzazione che include una rete DMZ, che ospita server accessibile/i dalla rete Internet, consiste nell’installazione di un proxy server nella DMZ e nella rilocazione del server accessibile dalla rete Internet in una specifica rete LAN: tutte le richieste di connessione sono dirette al proxy che le ridirige al server da cui riceve le risposte che inoltra al client che le ha inizialmente richieste (reverse-proxy).

Server in DMZ

Tipicamente in DMZ si collocano server che devono essere raggiunti dall’esterno:

- Server web (HTTP/HTTPS): siti aziendali o applicazioni web.

- Server di posta (SMTP, IMAP, POP3): per la gestione sicura delle email.

- Server FTP/SFTP: per il trasferimento di file con partner esterni.

- Proxy o reverse proxy: per proteggere i server interni e bilanciare il carico.

- VPN gateway: per consentire connessioni remote sicure.

Questi server sono esposti a internet, quindi la loro collocazione in DMZ limita i danni in caso di compromissione a patto che, ad esempio, ci siano server di backup mantenuti in LAN

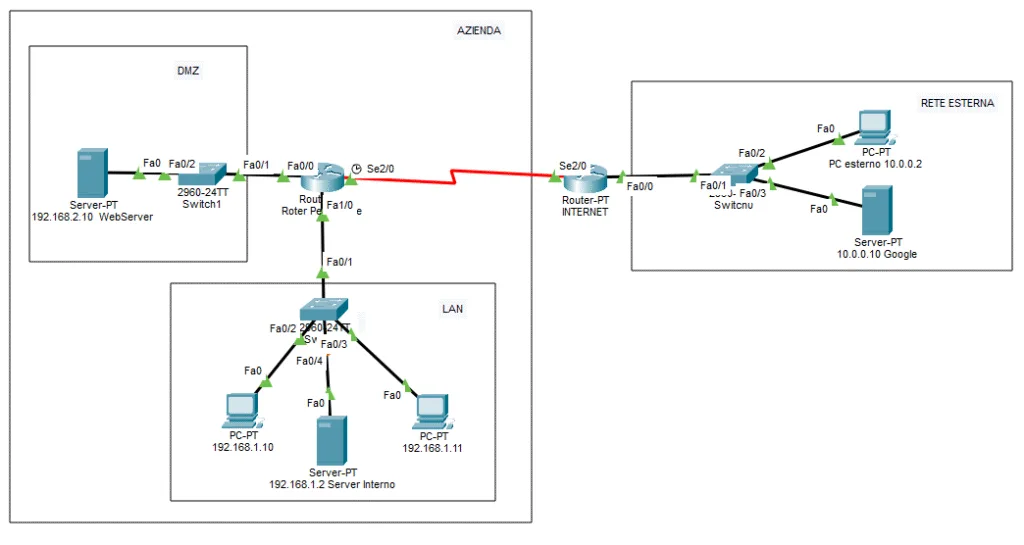

Esempi applicativi reali

Un’azienda che gestisce un e-commerce potrebbe avere una DMZ con:

- Un server web pubblico per il sito.

- Un server web privato (ad esempio di backup)

Vogliamo permettere l’accesso al sito dall’esterno e bloccare l’accesso al server interno. Inoltre vogliamo permettere l’accesso dai PC in LAN verso il server Google

Copied!! ACL per consentire accesso web verso il server DMZ interface Se2/0 access-list 100 permit tcp any host 192.168.2.10 eq 80 ip access-group 100 in

Copied!! ACL per consentire accesso web verso il server Google interface Se2/0 access-list 100 permit tcp any eq 80 192.168.1.0 0.0.0.255 estabilished

L’accesso al server esterno è già consentito come richiesta HTTP ma poichè con la prima regola abbiamo bloccato tutto il traffico verso la LAN dobbiamo dire al router di distinguere tra richieste e risposte HTTP e questo lo facciamo con la parola estabilished permettendo il traffico di risposta verso l’intera rete LAN

NAT: Network Address Translation

Il NAT (Network Address Translation) è una tecnologia fondamentale per la sicurezza perimetrale e la gestione degli indirizzi IP. In una rete privata, gli host utilizzano indirizzi IP interni non routabili su internet. Il NAT consente di tradurre questi indirizzi interni in un indirizzo pubblico univoco quando i dispositivi comunicano con l’esterno.

Oltre a risolvere il problema della scarsità di indirizzi IPv4, il NAT offre un livello aggiuntivo di sicurezza: i sistemi interni non sono direttamente visibili su internet, rendendo più difficile per un attaccante identificare e raggiungere gli host interni. La combinazione di NAT e firewall rappresenta una barriera efficace contro scansioni di rete e accessi non autorizzati.

Tipologie di NAT

- Static NAT (Inside/Outside): un host interno è mappato su un IP pubblico fisso. Utile per server pubblici come web o mail.

ip nat inside source static 192.168.2.10 203.0.113.10

interface GigabitEthernet0/0

ip nat inside

interface GigabitEthernet0/1

ip nat outside

Dynamic NAT: un gruppo di host interni utilizza un pool di IP pubblici disponibili. Utile per consentire l’accesso a internet a più host senza mappature fisse.

Esempi applicativi reali

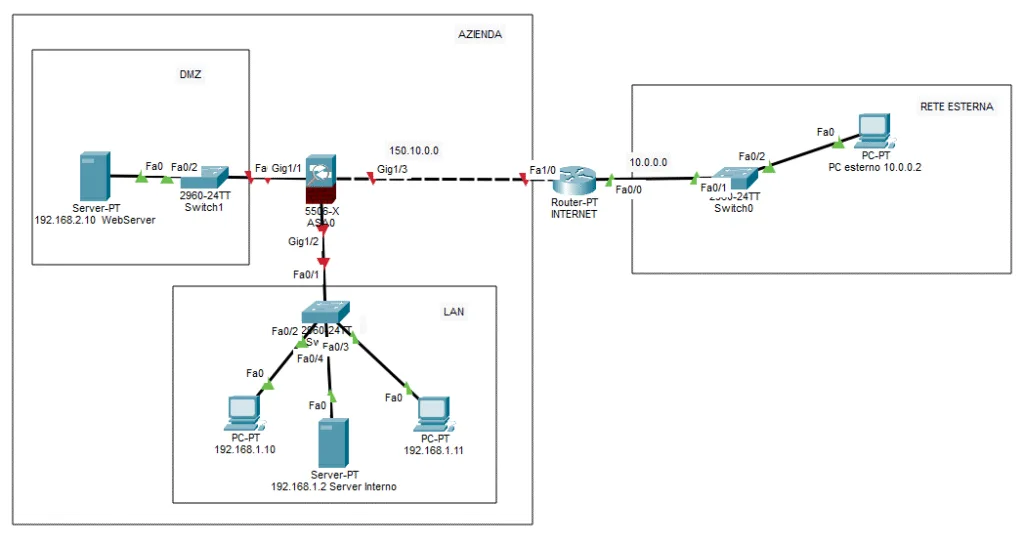

Un’azienda ha la necessità di rendere pubblico il proprio sito WEB e decide di dotarsi di un firewall ASA-5506 che gestisca l’infrastruttura dal punto di vista della sicurezza:

Configurazione delle interfacce del Firewall:

! LAN

interface GigabitEthernet1/2

ip address 192.168.1.1 255.255.255.0

nameif inside

security-level 100

no shutdown

! WANinterface GigabitEthernet1/3

ip address 150.10.0.1

nameif outside

security-level 0

no shutdown

!DMZinterface GigabitEthernet0/2

ip address 192.168.2.1 255.255.255.0

nameif dmz

security-level 50

no shutdown

Configurazione del NAT/PAT

L’ASA 5506 ha la funzionalità auto-NAT utile ad esempio per ùIP dinamici (con DHCP). Si crea un’oggetto di rete per ogni segmento di rete (LAN e DMZ) e definire una regola per effettuare il PAT:

- NAT dinamico per consentire agli host della LAN l’accesso a Internet:

object network LAN

subnet 192.168.1.0 255.255.255.0

nat(inside,outside) dynamic interface - NAT dinamico per consentire agli host della DMZ l’accesso a Internet

object network DMZ

subnet 192.168.2.0 255.255.255.0

nat(DMZ,outside) dynamic interface - NAT statico per consentire all’ host esterno l’accesso al wevb server

object network webserver

host 192.168.2.0

nat(DMZ,outside) static 150.10.0.1

Routing

Definiamo una rotta di default per instradare tutto il traffico verso il router:

route outside 0.0.0.0 0.0.0.0 150.10.0.1

Definizione delle ACL

!Accettiamo le risposte echo con ICMP

access-list OUTSIDE extended permit icmp any any echo-replay

access-list OUTSIDE extended permit icmp any ay unreachable

!Applicazione regole all'interfaccia outside (permessi uscita)

access-list OUTSIDE extended permit tcp any object webserver eq www

!Applicazione regole all'interfaccia outside (permessi all'host esterno)

access-list OUTSIDE extended permit tcp any host 150.0.0.1 eq www

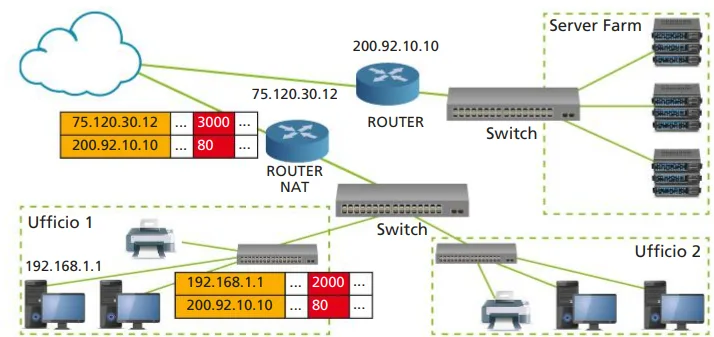

PAT: Port Address Translation

Il PAT (Port Address Translation), noto anche come NAT sovrapposto, estende il concetto di NAT consentendo a più host interni di condividere un singolo indirizzo IP pubblico, differenziando le connessioni tramite numeri di porta unici.

Grazie al PAT, una piccola rete interna può supportare simultaneamente numerose connessioni verso internet senza richiedere un blocco di indirizzi pubblici, mantenendo al contempo un livello di anonimato. Dal punto di vista della sicurezza, il PAT limita l’esposizione degli host interni, poiché gli IP privati non sono visibili e tutte le sessioni sono tracciate tramite le porte di traduzione, facilitando il monitoraggio e il logging.

ip nat inside source list 1 interface GigabitEthernet0/1 overload

access-list 1 permit 192.168.1.0 0.0.0.255

interface GigabitEthernet0/0

ip nat inside

interface GigabitEthernet0/1

ip nat outside

Port Forwarding: esporre servizi selettivi

In alcune situazioni, è necessario rendere accessibili specifici servizi interni da internet, ad esempio un server web o un sistema di videoconferenza. Il port forwarding consente di mappare una porta specifica dell’indirizzo pubblico a un host interno, instradando correttamente il traffico senza esporre direttamente l’intera rete.

Questa tecnica, se utilizzata correttamente, garantisce che solo le applicazioni necessarie siano raggiungibili dall’esterno, riducendo la superficie di attacco. Tuttavia, il port forwarding richiede attenzione: configurazioni errate possono creare vulnerabilità, permettendo a malintenzionati di bypassare firewall o accedere a dispositivi non protetti. Per questo motivo, il port forwarding è spesso implementato in combinazione con firewall avanzati, sistemi di autenticazione e monitoraggio costante delle sessioni.

! Forward porta TCP 443 al server interno

ip nat inside source static tcp 192.168.2.10 443 203.0.113.10 443

In questo caso, qualsiasi richiesta sulla porta 443 dell’IP pubblico 203.0.113.10 viene inoltrata al server web interno 192.168.2.10.

Integrazione tra DMZ, NAT, PAT e Port Forwarding

Una rete perimetrale sicura combina tutti questi strumenti:

- I server pubblici sono collocati in DMZ per isolamento.

- Gli host interni accedono a internet tramite NAT/PAT, nascondendo gli IP privati.

- I servizi accessibili dall’esterno utilizzano port forwarding per instradare le connessioni ai server DMZ.

- Le ACL sui router filtrano e controllano il traffico in ingresso e in uscita, limitando le esposizioni.

La combinazione di questi strumenti consente di ottenere un livello elevato di sicurezza perimetrale. La DMZ isola i server pubblici dalla rete interna, il NAT e il PAT proteggono gli host privati e ottimizzano l’uso degli indirizzi IP, mentre il port forwarding permette di rendere disponibili selettivamente servizi interni.

In un’architettura moderna, un traffico esterno verso la rete aziendale potrebbe essere instradato in questo modo: un client esterno richiede accesso a un server web pubblicato nella DMZ. Il firewall verifica le regole di sicurezza, il NAT traduce l’indirizzo privato del server in uno pubblico e il port forwarding instrada la richiesta verso la porta corretta. Allo stesso tempo, i sistemi interni rimangono nascosti e protetti, e ogni accesso è registrato per finalità di auditing e analisi della sicurezza.

Lascia un commento