In questo articolo, Reti senza fili, esploriamo diverse tecnologie per realizzare reti senza fili a corta o lunga distanza e focalizziamo la nostra attenzione sui protocolli che rendono sicure le reti wireless

Indice dei contenuti

- Introduzione

- WPAN

- WLAN

- WMAN

- WWAN

Introduzione

Le reti senza fili rappresentano oggi uno degli elementi fondamentali dell’infrastruttura digitale moderna. La possibilità di trasmettere dati senza l’utilizzo di cavi fisici ha trasformato radicalmente il modo in cui dispositivi, persone e sistemi comunicano tra loro. Dalle connessioni tra dispositivi personali a corto raggio fino alle reti mobili globali, le tecnologie wireless consentono mobilità, flessibilità e scalabilità, rispondendo alle esigenze di un mondo sempre più interconnesso.

Dal punto di vista tecnico, le reti wireless si basano prevalentemente sulla trasmissione di onde elettromagnetiche nello spettro radio. A seconda della potenza di trasmissione, delle frequenze utilizzate, delle tecniche di modulazione e dei protocolli adottati, esse possono coprire distanze molto diverse: pochi metri nel caso delle reti personali, centinaia di metri per le reti locali, chilometri per le reti metropolitane e persino coperture nazionali o globali nel caso delle reti mobili cellulari.

Per classificare le reti senza fili si utilizza comunemente una suddivisione basata sull’estensione geografica: WPAN, WLAN, WMAN e WWAN. Ciascuna tipologia presenta caratteristiche specifiche in termini di distanza coperta, standard tecnologici, protocolli di comunicazione e meccanismi di sicurezza.

| Tipologia | Descrizione e distanze coperte | Standard e protocolli di comunicazione | Protocolli di sicurezza |

|---|---|---|---|

| WPAN (Wireless Personal Area Network) | Rete personale a corto raggio. Collega dispositivi di uno stesso utente (smartphone, smartwatch, auricolari, sensori). Copertura tipica: da pochi centimetri fino a circa 10–30 metri. | Bluetooth, IEEE 802.15.4 (base di Zigbee), NFC, RFID | Cifratura AES (128 bit), pairing sicuro, autenticazione a chiave simmetrica, meccanismi di Secure Simple Pairing (Bluetooth), crittografia a livello MAC (IEEE 802.15.4) |

| WLAN (Wireless Local Area Network) | Rete locale senza fili utilizzata in abitazioni, scuole, uffici. Copertura tipica: 30–100 metri per access point (estensibile con ripetitori o mesh). | IEEE 802.11 (Wi-Fi), varianti a/b/g/n/ac/ax; protocolli IP (TCP/IP, UDP) su livello superiore | WEP (obsoleto), WPA, WPA2, WPA3; autenticazione 802.1X; cifratura AES-CCMP; protocolli EAP |

| WMAN (Wireless Metropolitan Area Network) | Rete metropolitana che copre un’intera città o area urbana. Distanze: da alcuni chilometri fino a 50 km circa. | IEEE 802.16 (WiMAX); tecniche OFDM; architetture punto-multipunto | Cifratura AES, autenticazione basata su PKI, protocolli di gestione delle chiavi (PKMv2 in WiMAX) |

| WWAN (Wireless Wide Area Network) | Rete geografica estesa su scala nazionale o globale. Utilizzata nelle reti cellulari mobili. Copertura: decine o centinaia di chilometri per cella, roaming internazionale. | LTE, 5G NR, evoluzioni di GSM e UMTS; architettura cellulare con handover; LoRaWAN, MQQT | Autenticazione tramite SIM/USIM, cifratura su interfaccia radio (es. AES, SNOW 3G), protocolli AKA (Authentication and Key Agreement), protezione dell’identità dell’utente |

WPAN

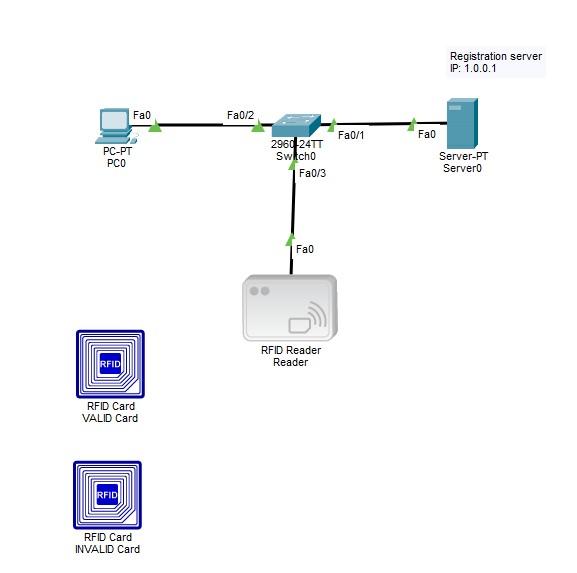

RFID (Radio Frequency Identification)

Nell’ambito delle reti senza fili a corto raggio, oltre alle tecnologie tipicamente orientate alla trasmissione di dati tra dispositivi attivi (come Bluetooth), assumono un ruolo fondamentale anche RFID e NFC, soluzioni basate sull’identificazione e sulla comunicazione per prossimità.

La tecnologia RFID (Radio Frequency Identification) è un sistema che consente l’identificazione automatica di oggetti o persone mediante onde radio. Essa è composta da due elementi principali:

- un tag (o transponder), applicato all’oggetto da identificare

- un reader (lettore), che emette un segnale radio e riceve la risposta del tag.

- un sistema di gestione

I tag possono essere passivi (privi di alimentazione propria, attivati dal campo elettromagnetico del lettore) oppure attivi (dotati di batteria interna e maggiore portata). Le distanze operative variano da pochi centimetri fino a diversi metri, a seconda della frequenza utilizzata (LF, HF, UHF) e della potenza del sistema.

L’RFID è largamente impiegato nella logistica, nel tracciamento merci, nei sistemi di controllo accessi e nella gestione dei magazzini, poiché consente letture rapide e simultanee di più dispositivi senza necessità di contatto fisico o linea di vista diretta.

NFC (Near Field Communication)

Una evoluzione dell’RFID ad alta frequenza è rappresentata dalla tecnologia NFC (Near Field Communication). NFC opera tipicamente a 13,56 MHz e consente comunicazioni bidirezionali a distanza molto ridotta, generalmente inferiore ai 4 centimetri. Questa limitazione spaziale, apparentemente restrittiva, costituisce in realtà un importante vantaggio in termini di sicurezza, poiché riduce il rischio di intercettazione non autorizzata. NFC è ampiamente integrata negli smartphone moderni e viene utilizzata per pagamenti contactless, autenticazione, scambio rapido di informazioni e configurazione automatica di dispositivi. A differenza dell’RFID tradizionale, NFC supporta modalità operative differenti: lettura/scrittura, emulazione di carta (card emulation) e comunicazione peer-to-peer tra dispositivi attivi.

Dal punto di vista delle reti WPAN, RFID e NFC non sono pensate per la trasmissione continua di grandi quantità di dati, ma per l’identificazione sicura, rapida e a basso consumo energetico. Esse rappresentano quindi tecnologie complementari alle reti Wi-Fi o Bluetooth, particolarmente adatte a scenari IoT, sistemi di autenticazione e applicazioni industriali.

Bluetooth

La tecnologia Bluetooth appartiene alla categoria delle WPAN (Wireless Personal Area Network) ed è progettata per consentire comunicazioni a corto raggio tra dispositivi personali, con basso consumo energetico e costi contenuti. Opera nella banda ISM a 2,4 GHz e utilizza tecniche di salto di frequenza (frequency hopping) per ridurre interferenze e intercettazioni.

Bluetooth è stato concepito per sostituire collegamenti cablati semplici (come cavi seriali o audio) e oggi è ampiamente utilizzato per auricolari, tastiere, mouse, smartwatch, sensori IoT e scambio dati tra dispositivi mobili.

Modalità di comunicazione

Uno a uno (point-to-point)

È la modalità più semplice e diffusa. Due dispositivi stabiliscono una connessione diretta (Esempio: smartphone ↔ auricolare)

In questo caso si crea un collegamento logico esclusivo tra i due dispositivi, con gestione diretta del traffico dati.

Uno a molti (topologia a stella)

Un dispositivo centrale può comunicare con più dispositivi periferici.

Nel Bluetooth classico si parla di piconet, dove:

- un dispositivo svolge il ruolo di master,

- fino a 7 dispositivi attivi fungono da slave.

Esempio tipico:

- uno smartphone connesso contemporaneamente a smartwatch, auricolare e sensore fitness.

Il dispositivo centrale coordina la comunicazione, assegnando i tempi di trasmissione.

Molti a molti (scatternet / mesh)

In scenari più complessi possono interagire più piconet interconnesse. In questo caso un dispositivo può appartenere a più reti, creando una struttura detta scatternet.

Con le versioni più recenti (Bluetooth Mesh) si supportano reti molti-a-molti orientate a scenari IoT, come:

- illuminazione intelligente,

- automazione domestica,

- sensori distribuiti.

Qui la comunicazione non è più strettamente gerarchica ma distribuita.

Architettura Bluetooth

L’architettura Bluetooth può essere descritta come una pila a livelli, suddivisa in quattro macro-componenti.

- Controller-> È la parte più vicina all’hardware. Comprende: radiofrequenza (RF), gestione del canale fisico, collegamento dati, gestione del frequency hopping.

Si occupa della trasmissione fisica dei bit e della gestione delle connessioni a basso livello.

- Host -> Gestisce i protocolli superiori, tra cui L2CAP (Logical Link Control and Adaptation Protocol), gestione delle connessioni, sicurezza, configurazione dei dispositivi.

L’host coordina il controller e fornisce servizi ai livelli applicativi.

- Application / Profile -> I profili Bluetooth definiscono come una determinata applicazione utilizza la tecnologia. Ad esempio: profilo audio (A2DP), profilo tastiera/mouse (HID),

I profili garantiscono interoperabilità tra dispositivi di produttori diversi.

- Applicazione utente -> È il livello visibile all’utente finale: app sullo smartphone, sistema operativo, software di gestione.

L’utente interagisce solo con questo livello, mentre i livelli inferiori operano in modo trasparente.

Processo di accoppiamento (Pairing)

Il pairing è la procedura mediante la quale due dispositivi:

- si identificano,

- stabiliscono fiducia reciproca,

- generano chiavi crittografiche condivise.

Le fasi principali sono:

- Discovery: un dispositivo rende visibile la propria presenza.

- Scambio di informazioni: i dispositivi negoziano modalità di sicurezza.

- Autenticazione: può avvenire tramite PIN, conferma numerica o metodo “Just Works”.

- Generazione della chiave di collegamento (Link Key).

Una volta completato il pairing, i dispositivi memorizzano le informazioni per connessioni future automatiche.

Crittografia e integrità dei dati

Bluetooth integra meccanismi di sicurezza a più livelli.

Cifratura

Dopo l’accoppiamento, viene generata una chiave di sessione, utilizzata per cifrare il traffico.

Le versioni moderne impiegano:

- algoritmo AES-CCM (soprattutto in Bluetooth Low Energy),

- chiavi a 128 bit.

La cifratura garantisce che un eventuale intercettatore non possa comprendere il contenuto del traffico.

Integrità e autenticazione

Oltre alla confidenzialità, il protocollo assicura:

- verifica dell’identità del dispositivo remoto,

- protezione contro modifiche non autorizzate dei dati,

- controllo di integrità dei pacchetti.

La sicurezza dipende anche dalla modalità di pairing scelta: il metodo “Just Works”, ad esempio, è più vulnerabile rispetto a modalità con autenticazione numerica o basata su certificati.

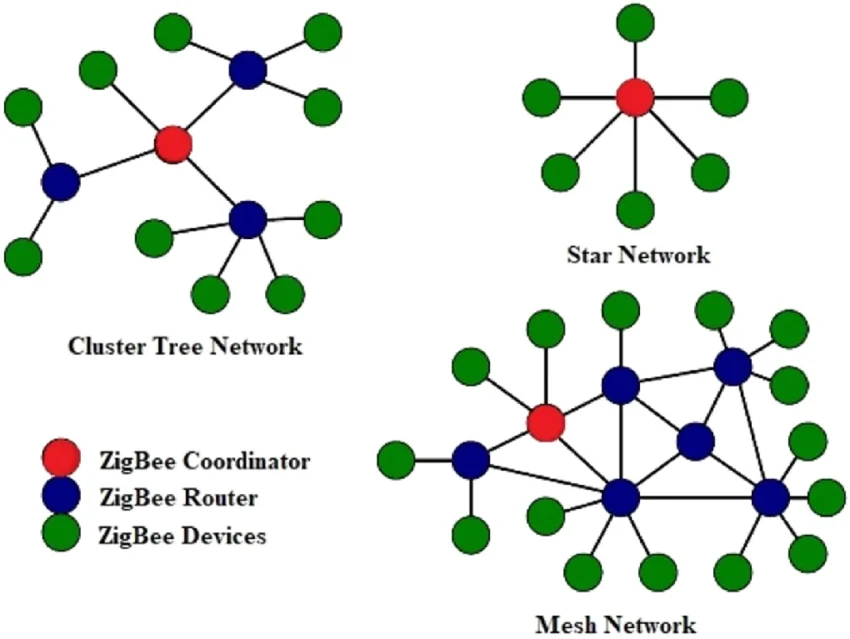

Zigbee

Zigbee è una tecnologia wireless progettata per reti WPAN a basso consumo energetico, particolarmente adatta a scenari IoT e sistemi di automazione. Si basa sullo standard fisico e MAC IEEE 802.15.4, ma aggiunge livelli superiori che definiscono rete, instradamento, sicurezza e profili applicativi.

A differenza di Wi-Fi o Bluetooth, Zigbee non nasce per trasmettere grandi quantità di dati, bensì per garantire comunicazioni affidabili, a bassa velocità e con consumi energetici estremamente ridotti. Questo consente ai dispositivi alimentati a batteria (sensori di temperatura, rilevatori di movimento, attuatori) di funzionare per anni senza sostituzione.

Architettura e ruoli dei dispositivi

Una rete Zigbee è composta da tre tipologie di nodi:

- Coordinator: è il nodo centrale che avvia la rete, assegna gli indirizzi e gestisce la sicurezza. In una rete ne esiste uno solo.

- Router: estende la copertura e inoltra i pacchetti verso altri nodi.

- End Device: dispositivo finale (sensore o attuatore) che comunica tramite un router o il coordinator e può entrare in modalità sleep per risparmiare energia.

Questa organizzazione consente la realizzazione di reti mesh, in cui i nodi collaborano per instradare i dati. Se un percorso viene interrotto, la rete può ricalcolare automaticamente una nuova strada, aumentando l’affidabilità complessiva.

Topologia e modalità di comunicazione

Zigbee supporta diverse topologie:

- Stella: tutti i dispositivi comunicano con il coordinator.

- Albero (tree): struttura gerarchica con router intermedi.

- Mesh: rete distribuita con instradamento dinamico.

La topologia mesh rappresenta il punto di forza della tecnologia, poiché permette di coprire aree estese (abitazioni, edifici industriali) con una rete resiliente e scalabile.

Processo di ingresso nella rete (Joining)

Quando un dispositivo Zigbee viene acceso:

- ricerca una rete disponibile;

- invia una richiesta di associazione;

- il coordinator o un router autorizzato verifica le credenziali;

- viene assegnato un indirizzo di rete.

Il dispositivo può quindi iniziare a trasmettere dati.

Sicurezza: crittografia e integrità

Zigbee integra meccanismi di sicurezza basati su AES a 128 bit, applicati a livello di rete.

Gli elementi principali della sicurezza sono:

- Network Key: chiave condivisa tra tutti i nodi della rete per cifrare il traffico generale.

- Link Key: chiave specifica tra due dispositivi per comunicazioni più sensibili.

- controllo di integrità dei messaggi (MIC – Message Integrity Code).

La protezione è efficace se la distribuzione delle chiavi avviene in modo sicuro. Nei sistemi reali, una configurazione impropria o l’uso di chiavi predefinite può ridurre significativamente il livello di sicurezza.

Ambiti di applicazione

Zigbee è ampiamente utilizzato in:

- domotica (illuminazione intelligente, termostati, serrature),

- sistemi di allarme,

- monitoraggio ambientale,

- automazione industriale leggera.

La combinazione di basso consumo, rete mesh e sicurezza integrata rende Zigbee particolarmente adatto a reti di sensori distribuiti, dove Wi-Fi risulterebbe eccessivo in termini di consumo energetico e complessità.

WLAN

Le reti WiFi sono già state spiegate nella lezione IEEE-802.11 per cui ci concentreremo sugli aspetti di sicurezza.

Le reti Wi-Fi, basate sulla famiglia di standard IEEE 802.11, rappresentano oggi la forma più diffusa di rete locale senza fili (WLAN). La loro ampia diffusione è legata alla semplicità di installazione, alla mobilità degli utenti e alla flessibilità di utilizzo. Tuttavia, proprio la natura “aperta” del mezzo trasmissivo — l’aria — rende queste reti intrinsecamente più vulnerabili rispetto alle reti cablate tradizionali.

In una rete Ethernet cablata, infatti, l’accesso fisico al mezzo trasmissivo richiede un collegamento materiale al cavo o allo switch. In una rete Wi-Fi, invece, il segnale radio si propaga nello spazio e può essere intercettato anche all’esterno dell’edificio. Ciò significa che un potenziale attaccante non deve necessariamente avere accesso fisico ai locali: è sufficiente trovarsi nel raggio di copertura del segnale.

Le principali minacce alle reti Wi-Fi includono:

- intercettazione del traffico (sniffing),

- attacchi di tipo man-in-the-middle,

- furto di credenziali,

- accessi non autorizzati,

- attacchi di forza bruta contro la password,

- creazione di access point malevoli (rogue AP o evil twin).

Per rispondere a queste criticità, nel tempo sono stati sviluppati diversi protocolli di sicurezza, ciascuno caratterizzato da un diverso livello di robustezza crittografica e da differenti modalità di autenticazione.

WEP – Wired Equivalent Privacy

Il primo meccanismo di sicurezza introdotto nelle reti Wi-Fi fu il WEP (Wired Equivalent Privacy). L’obiettivo dichiarato era quello di fornire un livello di protezione “equivalente” a quello delle reti cablate.

Dal punto di vista tecnico, WEP utilizzava l’algoritmo di cifratura RC4 con chiavi a 40 o 104 bit, combinate con un vettore di inizializzazione (IV) di 24 bit. Il problema principale risiedeva proprio nella gestione dell’IV e nella debolezza del meccanismo di integrità dei dati. Le chiavi potevano essere ricostruite analizzando un numero sufficiente di pacchetti intercettati.

Di conseguenza, WEP è oggi considerato completamente insicuro e non deve essere utilizzato in alcun contesto professionale o domestico.

WPA – Wi-Fi Protected Access

Per superare le vulnerabilità di WEP, fu introdotto il protocollo WPA. Si trattò di una soluzione transitoria, progettata per funzionare anche su hardware esistente tramite aggiornamenti firmware.

WPA introdusse il protocollo TKIP (Temporal Key Integrity Protocol), che migliorava la gestione delle chiavi generando chiavi dinamiche per ciascun pacchetto. Pur rappresentando un significativo passo avanti rispetto a WEP, anche WPA presentava vulnerabilità strutturali, in particolare legate all’uso dell’algoritmo RC4.

Oggi WPA è considerato obsoleto.

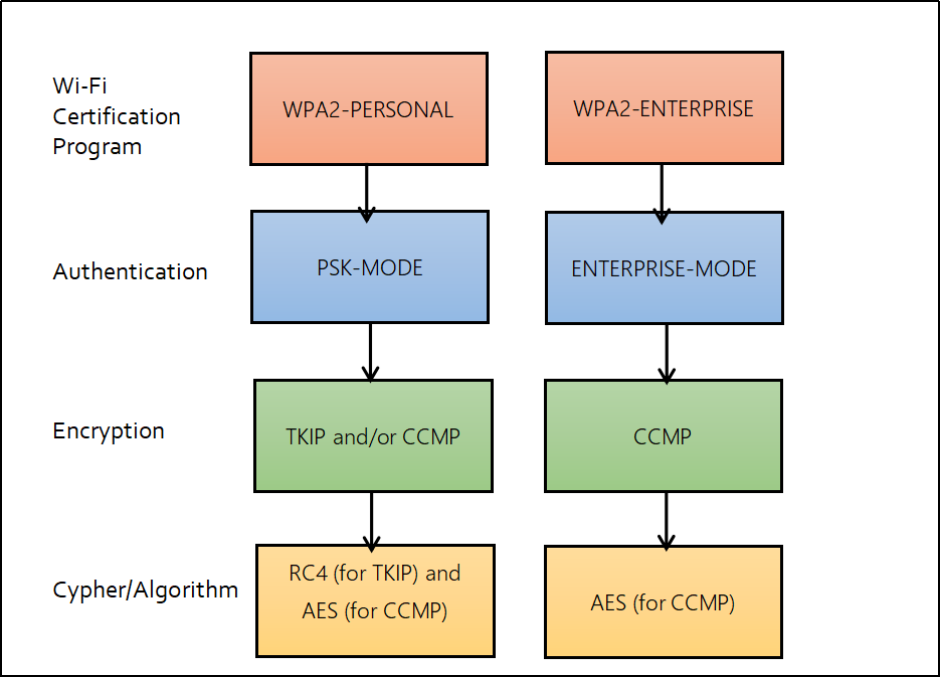

WPA2 – Lo standard di riferimento per molti anni

Con l’introduzione di WPA2, la sicurezza delle reti Wi-Fi compì un salto qualitativo decisivo. WPA2 si basa sull’algoritmo di cifratura AES (Advanced Encryption Standard) con modalità CCMP, garantendo confidenzialità e integrità dei dati.

WPA2 può operare in due modalità principali: Personal ed Enterprise.

WPA2 Personal (PSK)

Nella modalità Personal, l’autenticazione si basa su una chiave pre-condivisa (Pre-Shared Key, PSK), cioè una password configurata sull’access point e inserita manualmente dagli utenti.

Dal punto di vista tecnico, il funzionamento può essere descritto in tre momenti fondamentali: associazione iniziale, 4-Way Handshake e generazione della chiave PTK.

Associazione iniziale

Quando un dispositivo (client) vuole collegarsi alla rete:

- rileva l’SSID dell’access point,

- avvia la procedura di associazione,

- inserisce la password della rete.

In questa fase non viene ancora trasmessa la password in chiaro, ma il dispositivo e l’access point utilizzano la password per calcolare una chiave crittografica iniziale chiamata PMK (Pairwise Master Key).

La PMK deriva direttamente dalla password scelta dall’amministratore.

Il 4-Way Handshake

Una volta completata l’associazione, si avvia il cosiddetto 4-Way Handshake, cioè uno scambio di quattro messaggi tra client e access point.

Lo scopo di questo scambio è:

- verificare che entrambi conoscano la stessa password,

- generare chiavi temporanee di sessione,

- attivare la cifratura del traffico.

È importante comprendere che la password non viene mai trasmessa via radio. Ciò che viene scambiato sono valori casuali (nonce) che permettono a entrambe le parti di calcolare le stesse chiavi senza rivelare il segreto.

Generazione della PTK

Dal processo del 4-Way Handshake nasce la PTK (Pairwise Transient Key), cioè la chiave temporanea di sessione.

Questa chiave:

- è diversa per ogni dispositivo connesso,

- viene utilizzata per cifrare il traffico tra quel client e l’access point,

- garantisce confidenzialità e integrità dei dati tramite AES-CCMP.

Anche se tutti gli utenti condividono la stessa password iniziale, le chiavi di sessione sono diverse per ciascun dispositivo.

È una soluzione adatta a contesti domestici o piccoli uffici, ma presenta alcune criticità:

- la sicurezza dipende dalla robustezza della password;

- è vulnerabile ad attacchi di forza bruta o dizionario;

- tutti gli utenti condividono la stessa chiave.

In caso di compromissione della password, è necessario modificarla su tutti i dispositivi.

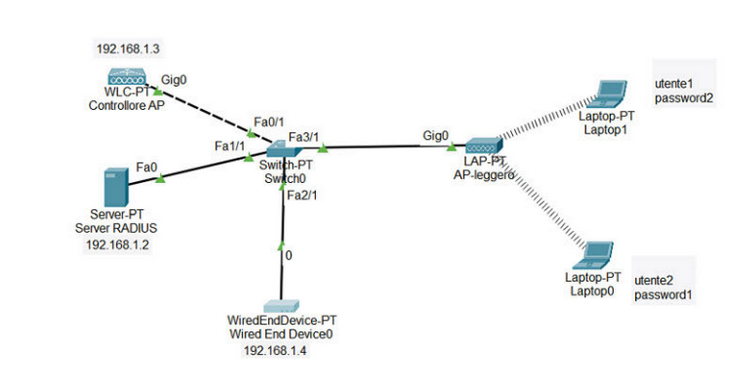

WPA2 Enterprise

La modalità Enterprise introduce un modello di autenticazione centralizzato, basato su 802.1X e su un server RADIUS. In questo scenario, ogni utente possiede credenziali individuali (username/password o certificato digitale).

Verifica delle credenziali

Quando un dispositivo tenta di collegarsi:

- si associa all’access point,

- viene avviata una procedura di autenticazione 802.1X,

- l’access point inoltra la richiesta al server RADIUS.

Il server RADIUS verifica le credenziali dell’utente (ad esempio consultando un database interno o un servizio directory).

Solo se l’autenticazione ha esito positivo, l’accesso viene consentito.

Coinvolgimento del server RADIUS

Il server RADIUS svolge un ruolo centrale:

- autentica l’utente,

- autorizza l’accesso,

- contribuisce alla generazione delle chiavi crittografiche.

In pratica, l’access point non decide autonomamente: si limita a fare da intermediario tra client e server di autenticazione.

Questo modello consente:

- gestione centralizzata,

- tracciabilità degli accessi,

- politiche di sicurezza differenziate.

Generazione della chiave di sessione e cifratura dei dati

Dopo l’autenticazione, viene generata una chiave di sessione unica per quell’utente e per quella specifica connessione.

Anche in WPA2 Enterprise, il traffico viene cifrato con AES-CCMP, ma la chiave non deriva da una password condivisa: nasce dal processo di autenticazione individuale.

Ogni utente ha quindi:

- credenziali proprie,

- chiavi di sessione proprie,

- isolamento crittografico rispetto agli altri utenti.

I vantaggi sono significativi:

- autenticazione per utente, non per rete;

- gestione centralizzata delle credenziali;

- maggiore controllo degli accessi;

- possibilità di revocare un singolo account senza modificare la configurazione globale.

WPA2 Enterprise è tipicamente utilizzato in scuole, università, aziende e pubbliche amministrazioni.

Dal punto di vista pratico una rete WiFi complessa aziendale potrebbe avere diversi Access Point con propria SSID e password ed è necessario gestirli attraverso un Wireless LAN Controller per cui lo schema di rete potrebbe essere:

Fare riferimento all’esercio svolto per capire quali sono le tecniche di configurazione

WPA3 – L’evoluzione più recente

L’attuale riferimento in ambito Wi-Fi è WPA3, progettato per rispondere alle nuove esigenze di sicurezza e per mitigare vulnerabilità emerse negli anni precedenti (come l’attacco KRACK che colpiva WPA2).

WPA3 introduce miglioramenti sostanziali:

- sostituzione del PSK con il protocollo SAE (Simultaneous Authentication of Equals), più resistente agli attacchi di forza bruta offline;

- forward secrecy, che impedisce di decifrare traffico passato anche in caso di compromissione della password;

- cifratura più robusta;

- maggiore protezione nelle reti aperte tramite la modalità OWE (Opportunistic Wireless Encryption).

Anche WPA3 prevede modalità Personal ed Enterprise, con livelli di sicurezza ulteriormente rafforzati nella versione Enterprise (che può utilizzare suite crittografiche a 192 bit).

Rete aperta (Open Network)

Una rete aperta è una rete Wi-Fi priva di autenticazione e cifratura. Chiunque si trovi nel raggio di copertura può collegarsi e intercettare il traffico.

Tradizionalmente, le reti aperte non prevedono alcuna protezione a livello di collegamento dati. Tuttavia, con l’introduzione di WPA3 è possibile implementare OWE (Opportunistic Wireless Encryption), che consente almeno la cifratura del traffico tra dispositivo e access point, pur senza autenticazione.

In assenza di cifratura, la protezione dei dati è demandata ai protocolli applicativi (ad esempio HTTPS).

Considerazioni conclusive

L’evoluzione della sicurezza Wi-Fi evidenzia un percorso chiaro:

- WEP → completamente insicuro

- WPA → miglioramento temporaneo ma superato

- WPA2 → standard consolidato per molti anni

- WPA3 → riferimento attuale e raccomandato

In ambito professionale, la scelta più appropriata è WPA3 Enterprise (o almeno WPA2 Enterprise). In ambito domestico, è fortemente consigliato utilizzare WPA3 Personal o, in assenza di compatibilità, WPA2 con password lunga e complessa.

La sicurezza delle reti Wi-Fi non dipende esclusivamente dal protocollo adottato, ma anche da una corretta configurazione: aggiornamento del firmware dell’access point, disabilitazione del WPS, segmentazione della rete, utilizzo di VLAN e monitoraggio costante del traffico.

WPA2 può operare in due modalità principali: Personal ed Enterprise che rappresentano in realtà due modalità di autenticazione.

WMAN

IEEE 802.16 (WiMAX)

WiMAX (Worldwide Interoperability for Microwave Access) è una tecnologia wireless progettata per reti WMAN (Wireless Metropolitan Area Network), con l’obiettivo di fornire connettività a banda larga su scala urbana o territoriale. A differenza del Wi-Fi, nato per coperture locali limitate, WiMAX è stato concepito per offrire accesso Internet a lunga distanza, fungendo anche da alternativa o complemento alle infrastrutture cablate tradizionali.

Dal punto di vista tecnico, WiMAX si basa sullo standard IEEE 802.16 e utilizza tecniche di modulazione avanzate, in particolare OFDM (Orthogonal Frequency Division Multiplexing), che consentono elevata efficienza spettrale e buona resistenza alle interferenze.

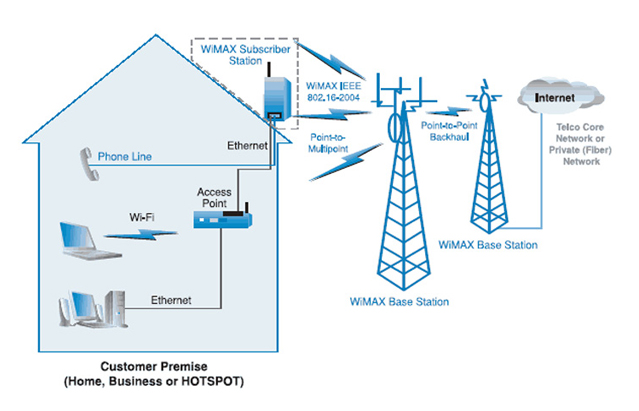

Architettura della rete

Una rete WiMAX è strutturata in modo gerarchico e comprende:

- Base Station (BS): stazione radio principale che copre un’area geografica ampia (anche decine di chilometri).

- Subscriber Station (SS) o Customer Premises Equipment (CPE): dispositivo installato presso l’utente finale.

- Backhaul IP: collegamento che connette la stazione base alla rete Internet o all’infrastruttura del provider.

La comunicazione avviene in modalità punto-multipunto: una singola stazione base serve numerosi utenti distribuiti nel territorio.

Copertura e prestazioni

WiMAX può coprire:

- fino a 50 km in condizioni ideali in linea di vista (LOS),

- distanze inferiori in ambienti urbani con ostacoli (NLOS).

Le velocità teoriche possono raggiungere decine di Mbps, variabili in funzione della banda assegnata e del numero di utenti connessi.

Queste caratteristiche lo hanno reso particolarmente interessante per:

- aree rurali prive di infrastruttura cablata,

- collegamenti di backhaul tra reti locali,

- estensione di reti metropolitane.

Modalità operative

WiMAX supporta due principali modalità:

- Fissa (Fixed WiMAX): destinata a postazioni stabili, come abitazioni o aziende.

- Mobile (Mobile WiMAX): evoluzione che consente mobilità dell’utente, anticipando alcuni concetti poi sviluppati nelle reti cellulari 4G.

Sicurezza: autenticazione e crittografia

Uno degli aspetti qualificanti di WiMAX è l’integrazione nativa di meccanismi di sicurezza robusti.

La protezione si articola in tre componenti principali:

- Autenticazione -> L’utente viene autenticato tramite un meccanismo basato su PKI (Public Key Infrastructure). Ogni dispositivo possiede un certificato digitale che consente alla stazione base di verificarne l’identità. Questo evita accessi non autorizzati alla rete.

- Gestione delle chiavi -> WiMAX utilizza un protocollo denominato PKM (Privacy and Key Management), nelle versioni più evolute PKMv2. Il protocollo negozia le chiavi di sessione, aggiorna periodicamente le chiavi, protegge il processo di autenticazione.

- Cifratura dei dati -> Il traffico dati viene cifrato tramite algoritmi robusti, tra cui AES a 128 bit, garantendo confidenzialità, integrità dei dati, protezione contro intercettazioni.

La sicurezza è implementata a livello MAC, rendendo la protezione parte integrante del protocollo e non un’estensione opzionale.

Confronto concettuale con Wi-Fi

È importante sottolineare che WiMAX e Wi-Fi rispondono a esigenze diverse:

- Wi-Fi → copertura locale (WLAN), gestione autonoma, ambienti domestici o aziendali.

- WiMAX → copertura metropolitana (WMAN), infrastruttura gestita da provider, accesso broadband territoriale.

WiMAX si colloca quindi come tecnologia intermedia tra le reti locali Wi-Fi e le reti cellulari di ampia copertura.

WWAN

LoRaWAN

LoRaWAN è una tecnologia wireless appartenente alla categoria LPWAN (Low Power Wide Area Network), progettata per consentire comunicazioni a lunghissimo raggio con consumi energetici estremamente ridotti. È particolarmente adatta a reti di sensori distribuiti su vaste aree geografiche, dove la priorità non è l’elevata velocità di trasmissione, ma l’autonomia energetica e la copertura.

LoRaWAN si basa su una tecnologia fisica chiamata LoRa (Long Range), che utilizza una modulazione a spettro espanso (Chirp Spread Spectrum) capace di garantire robustezza al rumore e alle interferenze, anche con segnali molto deboli.

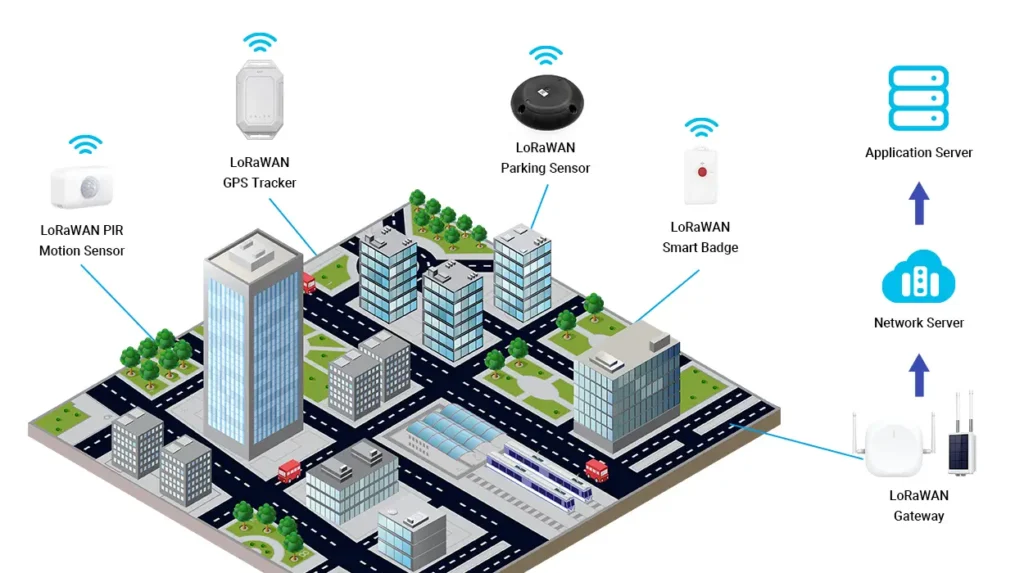

Architettura della rete

La struttura di LoRaWAN è di tipo stellare estesa (star-of-stars) ed è composta da:

- End Devices: sensori o attuatori a basso consumo (temperatura, umidità, contatori, dispositivi ambientali).

- Gateway: dispositivi che ricevono i segnali radio dai sensori e li inoltrano via IP.

- Network Server: gestisce autenticazione, instradamento e sicurezza.

- Application Server: elabora i dati ricevuti e li rende disponibili alle applicazioni utente.

Il gateway non prende decisioni logiche: funge semplicemente da ponte tra il mondo radio LoRa e la rete IP.

Copertura e prestazioni

LoRaWAN può coprire:

- fino a 2–5 km in ambiente urbano,

- oltre 10–15 km in ambiente rurale.

La velocità di trasmissione è molto bassa (tipicamente da 0,3 kbps a 50 kbps), ma sufficiente per piccoli pacchetti di dati trasmessi periodicamente.

Il punto di forza è l’autonomia: un sensore può funzionare per anni con una singola batteria.

Classi di dispositivi

LoRaWAN definisce tre classi operative:

- Classe A: massima efficienza energetica; il dispositivo trasmette quando necessario e apre brevi finestre di ricezione.

- Classe B: prevede finestre di ricezione sincronizzate.

- Classe C: quasi sempre in ascolto; maggiore reattività ma consumo più elevato.

La Classe A è la più diffusa negli scenari IoT.

Copertura e prestazioni

LoRaWAN può coprire:

- fino a 2–5 km in ambiente urbano,

- oltre 10–15 km in ambiente rurale.

La velocità di trasmissione è molto bassa (tipicamente da 0,3 kbps a 50 kbps), ma sufficiente per piccoli pacchetti di dati trasmessi periodicamente.

Il punto di forza è l’autonomia: un sensore può funzionare per anni con una singola batteria.

Classi di dispositivi

LoRaWAN definisce tre classi operative:

- Classe A: massima efficienza energetica; il dispositivo trasmette quando necessario e apre brevi finestre di ricezione.

- Classe B: prevede finestre di ricezione sincronizzate.

- Classe C: quasi sempre in ascolto; maggiore reattività ma consumo più elevato.

La Classe A è la più diffusa negli scenari IoT.

Sicurezza: autenticazione e cifratura

La sicurezza in LoRaWAN è uno degli aspetti più rilevanti e si basa su un modello a doppio livello di cifratura.

- Autenticazione -> Ogni dispositivo possiede un identificativo univoco (DevEUI), chiavi crittografiche associate.

-

Doppia chiave di sicurezza -> LoRaWAN utilizza due chiavi distinte:

- Network Session Key (NwkSKey) → protegge l’integrità e l’autenticità dei messaggi a livello di rete.

- Application Session Key (AppSKey) → cifra il contenuto dei dati applicativi.

Questo significa che il network server può verificare la legittimità del dispositivo ma non può leggere il contenuto cifrato dei dati applicativi (che restano accessibili solo all’application server). La cifratura è basata su AES a 128 bit.

Ambiti di applicazione

LoRaWAN è particolarmente indicata per:

- smart city,

- monitoraggio ambientale,

- agricoltura di precisione,

- smart metering (contatori acqua, gas, energia),

- monitoraggio infrastrutturale.

Non è adatta per traffico continuo o ad alta velocità (streaming, video, navigazione web), ma eccelle nei sistemi di telemetria a lungo raggio.

Reti cellulari tradizionali e 5G

Per comprendere pienamente il significato e la portata del 5G è necessario partire dal concetto fondamentale su cui si basano tutte le reti mobili: la rete cellulare.

Il concetto di “cella”

Una rete cellulare è un’infrastruttura wireless suddivisa in aree geografiche chiamate celle.

Ogni cella è servita da una stazione radio base che fornisce copertura ai dispositivi mobili presenti in quella zona.

L’idea di fondo è semplice ma estremamente efficace: invece di utilizzare un’unica antenna ad altissima potenza per coprire un intero territorio, si suddivide l’area in tante porzioni più piccole. Questo permette di:

- riutilizzare le stesse frequenze in celle non adiacenti,

- aumentare il numero di utenti serviti,

- migliorare la qualità del segnale,

- ridurre le interferenze.

La forma esagonale spesso usata nei modelli teorici è una semplificazione grafica; nella realtà la forma delle celle dipende da fattori ambientali, densità urbana, ostacoli fisici e potenza trasmissiva.

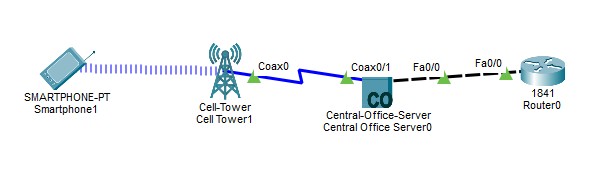

Componenti di una rete mobile

Una rete mobile è composta da diversi elementi fondamentali:

Stazione radio base

È l’elemento che comunica direttamente con i dispositivi mobili.

Nelle reti 2G e 3G era chiamata BTS o NodeB; nelle reti 4G e 5G prende il nome di eNodeB o gNodeB.

La stazione radio:

- trasmette e riceve segnali radio,

- gestisce l’allocazione delle risorse radio,

- controlla la qualità del collegamento.

Dispositivo mobile (UE – User Equipment)

È lo smartphone o altro terminale dotato di:

- modulo radio,

- SIM/USIM per l’identificazione,

- stack protocollare per la gestione della comunicazione.

Il dispositivo si autentica presso la rete e riceve le configurazioni necessarie per la trasmissione dati e voce.

Core Network

È la parte centrale dell’infrastruttura.

Si occupa di:

- autenticazione degli utenti,

- instradamento del traffico,

- gestione della mobilità,

- interconnessione con Internet o altre reti.

Se la stazione radio rappresenta il “punto di accesso”, il core rappresenta il “cervello” della rete.

Come funziona una comunicazione cellulare

Quando un dispositivo viene acceso:

- ricerca le celle disponibili.

- si collega alla stazione con il segnale migliore.

- si autentica tramite la SIM.

- riceve un identificativo temporaneo.

- può iniziare a trasmettere dati o effettuare chiamate.

Durante la comunicazione, la rete monitora continuamente:

- potenza del segnale,

- qualità della connessione,

- posizione relativa del dispositivo.

Continuità di servizio: l’handover

Uno degli aspetti più sofisticati delle reti cellulari è la capacità di garantire continuità di servizio durante lo spostamento dell’utente.

Quando un dispositivo si muove:

- il segnale della cella attuale si indebolisce,

- una cella adiacente offre segnale migliore.

Il sistema attiva allora un processo chiamato handover (o handoff):

- il dispositivo misura la qualità delle celle vicine;

- invia i risultati alla rete;

- la rete decide il trasferimento;

- la connessione viene spostata alla nuova cella senza interruzione percepibile.

Questo processo avviene in millisecondi e permette di mantenere:

- chiamate vocali attive,

- sessioni dati in corso,

- streaming continuo.

Evoluzione delle reti mobili

L’evoluzione può essere sintetizzata in tappe principali:

- 2G → digitalizzazione della voce.

- 3G → introduzione della trasmissione dati mobile.

- 4G (LTE) → rete interamente IP, banda larga mobile.

- 5G → piattaforma universale per servizi eterogenei.

Ogni generazione ha migliorato:

- velocità,

- latenza,

- efficienza spettrale,

- sicurezza,

- capacità di gestione utenti.

Arrivare al 5G

Le reti mobili di quinta generazione, comunemente indicate come 5G, rappresentano l’evoluzione più recente delle WWAN (Wireless Wide Area Network). Esse non costituiscono soltanto un incremento di velocità rispetto alle generazioni precedenti, ma introducono un cambiamento architetturale profondo, pensato per supportare scenari estremamente eterogenei: comunicazioni ad altissima velocità, connessioni massicce di dispositivi IoT e applicazioni a bassissima latenza.

Il 5G si basa sullo standard 5G NR (New Radio) e utilizza tecniche radio avanzate, tra cui modulazioni ad alta efficienza spettrale e sistemi MIMO massivi (Multiple Input Multiple Output), che impiegano numerose antenne per aumentare capacità e affidabilità del collegamento.

Architettura della rete 5G

La rete 5G si articola in due componenti principali:

- RAN (Radio Access Network): comprende le stazioni radio base (gNodeB) che gestiscono il collegamento con i dispositivi mobili.

- Core Network 5G: infrastruttura centrale completamente IP-based, virtualizzata e orientata ai servizi.

Una delle innovazioni più rilevanti è la virtualizzazione delle funzioni di rete (NFV) e l’utilizzo di tecnologie SDN (Software Defined Networking), che consentono una gestione dinamica e flessibile delle risorse.

Caratteristiche principali

Il 5G è progettato per soddisfare tre grandi categorie di servizi:

- eMBB (enhanced Mobile Broadband) -> Velocità di trasmissione molto elevate (fino a diversi Gbps in condizioni ideali)e supporto a streaming ad altissima definizione, realtà aumentata e virtuale.

- URLLC (Ultra-Reliable Low Latency Communications) -> Latenza estremamente ridotta (anche inferiore a 1 ms in scenari ideali), affidabilità molto elevata, applicazioni critiche: telemedicina, veicoli autonomi, automazione industriale.

- mMTC (massive Machine Type Communications) -> Supporto a milioni di dispositivi per chilometro quadrato. Ideale per smart city e Internet of Things su larga scala.

Network Slicing

Una delle innovazioni concettuali più importanti del 5G è il network slicing.

La rete fisica può essere suddivisa logicamente in più “fette” (slice), ciascuna configurata con parametri specifici di banda, latenza, priorità, sicurezza.

In questo modo, sulla stessa infrastruttura possono coesistere: una slice per servizi critici a bassa latenza, una per utenti consumer, una per dispositivi IoT.

Sicurezza nel 5G

La sicurezza è stata rafforzata rispetto alle generazioni precedenti.

- Autenticazione -> L’autenticazione si basa su un’evoluzione del protocollo AKA (Authentication and Key Agreement). È prevista una migliore protezione dell’identità dell’utente: l’IMSI (International Mobile Subscriber Identity) non viene trasmesso in chiaro, ma protetto tramite meccanismi di cifratura.

- Crittografia e integrità -> Il traffico tra dispositivo e stazione radio è cifrato, protetto contro modifiche non autorizzate, autenticato. Gli algoritmi utilizzati includono varianti di AES e altri algoritmi standardizzati per ambienti mobili. La sicurezza si estende anche al piano di controllo e al piano utente, con protezione delle segnalazioni e dei dati.

Frequenze e copertura

Il 5G utilizza bande di frequenza differenti:

- Sub-6 GHz → maggiore copertura, prestazioni bilanciate.

- Onde millimetriche (mmWave) → altissima velocità ma copertura ridotta.

Questa diversificazione permette di adattare la rete ai diversi contesti urbani, industriali e rurali.

Considerazioni finali

Il 5G non è semplicemente una rete più veloce, ma una piattaforma di comunicazione universale progettata per:

- integrare persone, dispositivi e infrastrutture,

- supportare applicazioni critiche in tempo reale,

- abilitare la trasformazione digitale di settori industriali e urbani.

Nel panorama delle reti wireless, il 5G rappresenta il punto di convergenza tra comunicazioni mobili tradizionali e Internet of Things su larga scala, aprendo la strada a scenari in cui connettività, affidabilità e sicurezza diventano elementi strutturali dell’infrastruttura digitale moderna.

Lascia un commento